Früher waren SSTP-VPNs die erste Wahl für Windows-Nutzer, die nach einer sicheren und zuverlässigen Möglichkeit gesucht haben, ihre Online-Aktivitäten zu schützen. Aufgrund ihrer starken Verschlüsselung, der reibungslosen Windows-Integration und ihrer zuverlässigeren Funktionsweise in einigen Netzwerken erfreuten sie sich großer Beliebtheit, da sie auf der integrierten SSTP-Technologie von Microsoft basieren.

Seitdem hat sich die VPN-Welt jedoch stark verändert. Heute nutzen viele VPNs neuere Protokolle wie WireGuard® und OpenVPN, da diese schnellere Geschwindigkeiten, mehr Transparenz und eine breitere Geräteunterstützung bieten. Doch was bedeutet das für SSTP-VPNs? Haben sie ausgedient, oder erfüllen sie noch einen Nutzen? In den nächsten Abschnitten erklären wir, wie SSTP-VPNs funktionieren, wann ihre Nutzung sinnvoll ist und wie sie im Vergleich zu den heute gängigen VPN-Optionen abschneiden.

Was ist SSTP (Secure Socket Tunneling Protocol)?

SSTP ist ein VPN-Protokoll, also eine Methode, mit der ein VPN eine sichere Verbindung zwischen einem Gerät und einem VPN-Server herstellt und verwaltet. Es legt fest, wie Daten während einer VPN-Sitzung geschützt, übertragen und authentifiziert werden.

Microsoft führte SSTP im Jahr 2007 mit der Veröffentlichung von Windows Vista ein, um Windows-Nutzern eine einfache und sichere Möglichkeit zu bieten, sich mit VPNs zu verbinden. Es nutzt die SSL/TLS-Verschlüsselung, die auch Deinen Browser beim Besuch von HTTPS-Websites schützt. Diese Verschlüsselung verhindert, dass Dritte Deine Daten lesen können, während sie über das Internet übertragen werden.

Da SSTP direkt in Windows integriert ist, funktioniert es ohne zusätzliche Software oder komplizierte Einrichtung. Einige Nicht-Windows-Systeme, darunter Linux, macOS und Android, können SSTP auch über Tools von Drittanbietern nutzen, allerdings ist die Unterstützung auf diesen Plattformen weniger umfassend und konsistent.

Wie funktioniert ein SSTP-VPN?

Wenn Du Dich über ein SSTP-VPN verbindest, wird Dein Datenverkehr durch einen verschlüsselten SSL/TLS-Tunnel gesendet. Dieser Prozess verbirgt den Inhalt der übertragenen Daten und kann dem HTTPS-Datenverkehr im Netzwerk ähneln. Schauen wir uns den Prozess Schritt für Schritt an:

- Verbindungsanfrage: Wenn eine VPN-Verbindung hergestellt wird, sendet Dein Gerät eine Anfrage an den VPN-Server, um einen sicheren SSTP-Tunnel aufzubauen. Dies geschieht über Port 443, denselben Port, der auch für den HTTPS-Datenverkehr verwendet wird.

- Sicherer Handshake: Der VPN-Client (die App auf Deinem Gerät) und der VPN-Server führen einen sogenannten Handshake durch. Während dieses Vorgangs, auch TLS-Handshake genannt, legt der Server ein Zertifikat vor und Client und Server vereinbaren Verschlüsselungseinstellungen sowie einen Sitzungsschlüssel. Dadurch wird der Server überprüft und die Verschlüsselungsregeln werden festgelegt. Ab diesem Zeitpunkt transportiert SSTP Daten in einem SSL/TLS-verschlüsselten Tunnel, wodurch sie vor dem Abfangen im Netzwerk geschützt sind.

- PPP-Kapselung: SSTP verpackt den Datenverkehr in PPP-Frames (Point-to-Point Protocol) und transportiert diese durch den TLS-Tunnel. PPP ist auch der Ort, an dem die Benutzerauthentifizierung erfolgt (z. B. über EAP).

- Datentunneling: Jede Information, die Du sendest (z. B. beim Laden einer Website oder beim Senden einer Nachricht), wird durch diesen verschlüsselten Tunnel zum VPN-Server übertragen. Der Server entschlüsselt sie (macht sie wieder lesbar) und leitet sie an ihren Bestimmungsort weiter. Das Gleiche geschieht mit den Daten, die von Websites an Dein Gerät zurückgesendet werden.

Deine Daten sind in einem verschlüsselten Tunnel geschützt, sodass es für andere im Netzwerk schwierig wird, zu sehen, was Du online machst, oder Deine Informationen abzufangen. Gleichzeitig kann der SSTP-Datenverkehr ähnlich wie der HTTPS-Datenverkehr aussehen, sodass er oft in Netzwerken funktioniert, in denen einige VPN-Protokolle Probleme bereiten. Das macht SSTP zu einer praktischen Option für einige verwaltete oder gefilterte Verbindungen, beispielsweise am Arbeitsplatz, in Schulen oder Hotels.

Wie sicher ist SSTP?

SSTP gilt als sehr sicheres VPN-Protokoll, da es SSL/TLS-Verschlüsselung nutzt. Diese Technologie wird auch von HTTPS-Websites genutzt, um Daten zu schützen. Wenn Du eine Website mit einem Vorhängeschloss-Symbol in Deinem Browser besuchst, bedeutet das, dass HTTPS im Hintergrund SSL/TLS nutzt, um Deine Verbindung privat zu halten. Dadurch wird verhindert, dass andere Deine Nachrichten lesen oder sensible Daten wie Passwörter oder Zahlungsdetails stehlen können. SSTP wendet denselben Schutz auf den gesamten Internetverkehr auf Deinem Gerät an, nicht nur auf Websites.

Das größte Problem bei SSTP ist, dass es sich um eine Closed-Source-Software von Microsoft handelt. Zwar wird das Protokoll innerhalb von Windows gepflegt und aktualisiert, doch können unabhängige Forscher den Code nicht überprüfen und auch nicht feststellen, wie schnell Schwachstellen behoben werden. Dadurch ist SSTP weniger transparent als Open-Source-Protokolle wie WireGuard® und OpenVPN, die von der Sicherheitscommunity offen geprüft und getestet werden können.

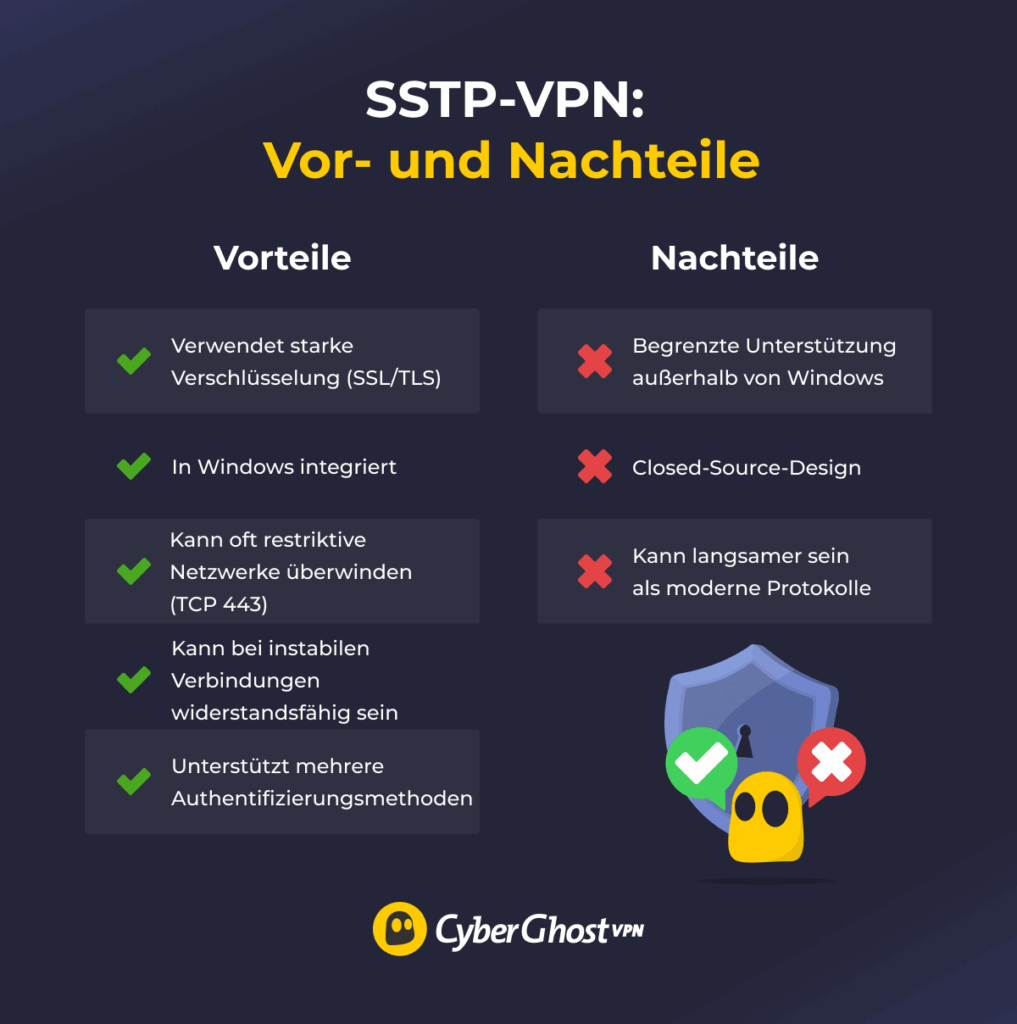

Vor- und Nachteile von SSTP

Vorteile von SSTP

-

- Verwendet eine starke Verschlüsselung: Nutzt SSL/TLS-Verschlüsselung, um Daten in nicht vertrauenswürdigen Netzwerken privat zu halten und vor neugierigen Blicken zu schützen.

- Integriert in Windows: Funktioniert sofort unter Windows. Es sind keine zusätzlichen Treiber oder Apps erforderlich, um eine SSTP-VPN-Verbindung einzurichten.

- Durchdringt Firewalls: Läuft über HTTPS, sodass manche Netzwerke die Verbindung weniger leicht stören können.

- Kommt gut mit instabilen Netzwerken klar: SSTP kann die Verbindung auch bei instabilem Netzwerk aufrechterhalten. Da es über TCP läuft, ist es toleranter gegenüber Paketverlusten, wodurch sich Verbindungsabbrüche reduzieren lassen. Allerdings kann es auch langsamer sein.

- Unterstützt flexible Anmeldemethoden: Es funktioniert mit Benutzername-Passwort-Anmeldungen sowie mit Zertifikaten, wodurch es sich für private und geschäftliche Umgebungen eignet.

Nachteile von SSTP

-

- Eingeschränkte Betriebssystemunterstützung: SSTP bietet hervorragende Unterstützung unter Windows, verfügt jedoch nur über eingeschränkte manuelle Optionen von Drittanbietern für Android, Linux, iOS und macOS.

- Bleibt Closed Source: Verhindert unabhängige Audits, was im Vergleich zu neueren und moderneren VPN-Protokollen Bedenken hinsichtlich der Transparenz aufwirft.

- Läuft langsamer als neuere Protokolle: Verwendet ältere, schwerere Verschlüsselung und stützt sich auf TCP, was zusätzlichen Overhead verursacht. Neuere Protokolle wie WireGuard® sind leichter und schneller.

SSTP im Vergleich zu anderen VPN-Protokollen

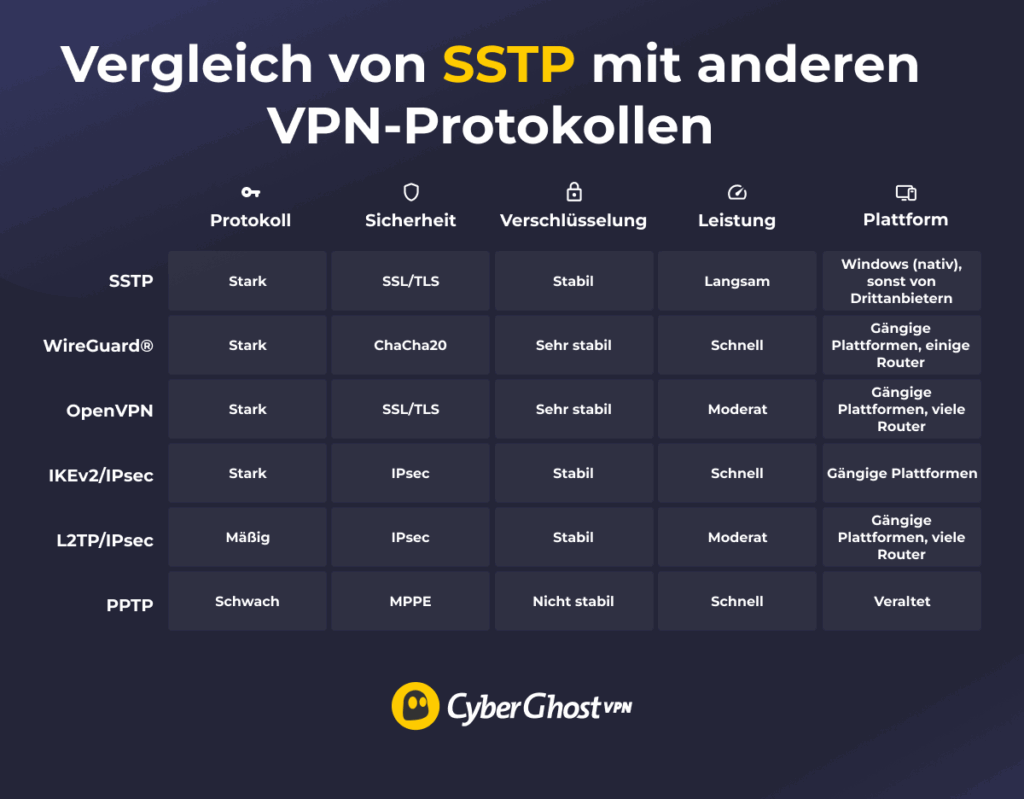

SSTP vs. WireGuard®

WireGuard® ist ein vergleichsweise neues VPN-Protokoll, das sich schnell zum Favoriten der Branche entwickelt hat. Es nutzt moderne Kryptografie, hat ein schlankes Design und bietet schnelle Geschwindigkeiten. SSTP ist zwar immer noch sicher, aber älter und läuft normalerweise langsamer als moderne Protokolle. Ein weiterer Vorteil von WireGuard® ist, dass es auf allen gängigen Betriebssystemen verfügbar ist und von den meisten heutigen VPN-Anbietern unterstützt wird.

Im Gegensatz zum Closed-Source-Code von SSTP ist WireGuard® Open Source und somit leicht zu überprüfen. Seine Funktionsweise kann von Cybersicherheitsexperten überprüft werden, was bedeutet, dass es sehr transparent ist und sich besser für datenschutzrelevante Aufgaben eignet. Da WireGuard® jedoch noch relativ neu ist, wird es möglicherweise noch nicht auf allen älteren Systemen unterstützt.

SSTP vs. OpenVPN

SSTP und OpenVPN sind beide sicher, stabil und basieren auf SSL/TLS-Verschlüsselung. OpenVPN ist Open Source, das heißt, sein Code ist öffentlich und wird ständig von Sicherheitsexperten überprüft. SSTP gehört Microsoft, weshalb nur Microsoft seine Updates und seine interne Funktionsweise kontrolliert.

SSTP bietet eine stabile Leistung, ist aufgrund seines älteren, ressourcenintensiveren Designs aber im Allgemeinen langsamer als moderne VPN-Protokolle. OpenVPN kann schnell sein, allerdings variieren die Geschwindigkeiten je nach Konfiguration und Serverentfernung und sind oft langsamer als bei WireGuard®. Insgesamt bietet OpenVPN dank seiner Open-Source-Entwicklung mehr Transparenz, eine breitere Geräteunterstützung und eine konsistentere Optimierung.

SSTP vs. IKEv2/IPsec

IKEv2/IPsec und SSTP bieten beide starke Verschlüsselung und stabile Verbindungen, zeichnen sich jedoch in unterschiedlichen Bereichen aus. IKEv2/IPsec ist auf Geschwindigkeit und Mobilität ausgelegt und stellt die Verbindung schnell wieder her, wenn Du zwischen Netzwerken wechselst.

SSTP kommt mit diesen Wechseln nicht so gut zurecht, da es über TCP läuft und den Tunnel neu aufbauen muss, wenn sich die Verbindung ändert. SSTP ist sicher, aber in der Regel langsamer als IKEv2/IPsec. Ein weiterer Nachteil ist, dass SSTP am besten unter Windows funktioniert, während IKEv2/IPsec von allen gängigen Plattformen unterstützt wird.

SSTP vs. L2TP/IPsec

L2TP/IPsec ist ein älteres Protokoll, das eine doppelte Kapselung nutzt, um Deinen Datenverkehr in separaten Schritten zu tunneln und zu verschlüsseln. Dieser zusätzliche Aufwand kann es langsamer als SSTP machen und es kann in manchen Netzwerken weniger effizient sein. SSTP ist in der Regel schneller und kann über eine Reihe von Verbindungen hinweg konsistenter funktionieren.

Ein weiterer Vorteil ist die breite Kompatibilität von L2TP/IPsec. Es lässt sich leicht auf einer Vielzahl von Geräten einrichten, die mit allen gängigen Betriebssystemen laufen. Aufgrund seines Alters und seiner Nachteile im Vergleich zu modernen VPN-Protokollen wird es jedoch nach und nach ersetzt.

SSTP vs. PPTP

PPTP (Point-to-Point Tunneling Protocol) gehörte zu den ersten VPN-Protokollen. Heute gilt es jedoch als unsicher und veraltet. Seine Verschlüsselung kann mit modernen Tools geknackt werden, weshalb es sich nicht zum Schutz der Privatsphäre eignet und von heutigen VPN-Anbietern nur noch selten unterstützt wird.

Microsoft hat SSTP als sichereren Nachfolger von PPTP eingeführt. Zwar ist es nicht das vielseitigste Protokoll, dafür bietet es jedoch einen deutlich stärkeren Schutz. PPTP ist aufgrund seiner Einfachheit vielleicht immer noch etwas schneller, dafür werden jedoch fast alle Sicherheitsvorteile aufgegeben.

Fazit: SSTP funktioniert noch, ist aber mittlerweile überholt

SSTP ist nach wie vor eine zuverlässige VPN-Option für Windows-Nutzer und seine Fähigkeit, in restriktiven Netzwerken zu funktionieren, ist nach wie vor ein klarer Vorteil. Aufgrund seines älteren Designs, seiner langsameren Leistung, seiner begrenzten Transparenz und seiner schwächeren Unterstützung außerhalb von Windows ist es jedoch weniger attraktiv als moderne Alternativen.

Neuere VPN-Protokolle wie OpenVPN, WireGuard® und IKEv2/IPsec bieten höhere Geschwindigkeiten, eine breitere Kompatibilität und mehr Transparenz hinsichtlich ihrer Sicherheitsmaßnahmen. CyberGhost VPN unterstützt diese fortschrittlichen Protokolle auf allen wichtigen Plattformen und bietet Nutzern höhere Geschwindigkeiten, eine stärkere Verschlüsselung und einen zuverlässigeren Datenschutz. Dank der 45-tägigen Geld-zurück-Garantie hast Du genügend Zeit, es auszuprobieren und zu sehen, ob es für Dich geeignet ist.

Häufig gestellte Fragen

Was ist SSTP und wie funktioniert es in VPNs?

SSTP (Secure Socket Tunneling Protocol) ist ein von Microsoft entwickeltes VPN-Protokoll. Es erstellt einen sicheren, verschlüsselten Tunnel zwischen einem Gerät und einem VPN-Server unter Verwendung von SSL/TLS-Verschlüsselung. Dieselbe Technologie schützt HTTPS-Websites in Webbrowsern. Oft kann es durch Firewalls hindurch funktionieren, die HTTPS-Datenverkehr zulassen.

Ist SSTP sicherer als PPTP oder L2TP/IPsec?

Ja, SSTP ist sicherer als PPTP und L2TP/IPsec. PPTP nutzt eine stark veraltete und anfällige Verschlüsselung, während L2TP/IPsec zwar zuverlässige Sicherheit bietet, aber Probleme mit Firewalls haben kann. Für moderne VPNs werden allerdings mittlerweile neuere Protokolle wie OpenVPN und WireGuard® bevorzugt.

Können SSTP-VPNs durch Firewalls hindurch funktionieren?

SSTP ist so konzipiert, dass es durch Firewalls hindurch funktioniert. Da es auf Port 443 läuft (dem gleichen Port, der auch für HTTPS-Datenverkehr verwendet wird), behandeln die meisten Firewalls SSTP-Verbindungen wie normalen, sicheren Webdatenverkehr. Dies kann dazu beitragen, dass SSTP in einigen verwalteten Netzwerken zuverlässiger funktioniert.

Wird SSTP auf Nicht-Windows-Betriebssystemen unterstützt?

Für Nicht-Windows-Betriebssysteme wie Linux, macOS und Android steht nur eine eingeschränkte SSTP-Unterstützung zur Verfügung. Oft sind dafür jedoch manuelle Einstellungen oder Tools von Drittanbietern erforderlich. SSTP wurde hauptsächlich für Windows entwickelt und ist in dieses System voll integriert.

Welche Vor- und Nachteile hat die Verwendung eines SSTP-VPNs?

Zu den Hauptvorteilen von SSTP gehören eine starke Verschlüsselung, eine zuverlässige Leistung unter Windows und eine hohe Firewall-Resistenz. Nachteile sind die eingeschränkte Unterstützung auf Nicht-Windows-Geräten, langsamere Geschwindigkeiten im Vergleich zu modernen VPN-Protokollen (OpenVPN und WireGuard®) sowie das Closed-Source-Design.

Wie stellt man eine Verbindung zu einem SSTP-VPN her?

Unter Windows ist SSTP in den nativen VPN-Client des Betriebssystems integriert (Einstellungen > Netzwerk & Internet > VPN). Du kannst ein SSTP-VPN einrichten, indem Du die Adresse des VPN-Servers eingibst, SSTP als Protokoll auswählst und Dich mit Deinen Anmeldedaten authentifizierst. Andere Betriebssysteme benötigen Software von Drittanbietern, um eine SSTP-Verbindung herzustellen.

Ist SSL dasselbe wie SSTP?

Nein, SSL ist nicht dasselbe wie SSTP. SSL (Secure Sockets Layer) ist ein Sicherheitsprotokoll zur Verschlüsselung von Daten, die über das Internet übertragen werden. SSTP (Secure Socket Tunneling Protocol) nutzt SSL/TLS, um einen verschlüsselten VPN-Tunnel zu erstellen. Mit anderen Worten: SSL/TLS ist Teil der Technologie, auf der SSTP basiert, aber nicht dasselbe.

Welchen Port nutzt SSTP?

SSTP nutzt den TCP-Port 443, den auch Dein Webbrowser für die Kommunikation mit HTTPS-Seiten verwendet. Dadurch kann SSTP in einigen Netzwerken funktionieren, die den normalen HTTPS-Datenverkehr zulassen, beispielsweise am Arbeitsplatz und in öffentlichen WLAN-Netzen.

Bietet SSTP standardmäßig eine Verschlüsselung?

Ja, SSTP verschlüsselt automatisch alle Daten, die zwischen dem Gerät und dem VPN-Server übertragen werden, mit SSL/TLS-Verschlüsselung. Somit bleiben die Privatsphäre und die Sicherheit der Daten auch bei der Übertragung über öffentliche oder ungesicherte Netzwerke gewährleistet.

Kommentieren