Wenn Du eine einfache VPN-Verbindung einrichten möchtest, könnte PPTP für Dich interessant sein. Es ist eines der ältesten VPN-Protokolle und wird auch heute noch auf vielen Plattformen unterstützt. PPTP lässt sich schnell einrichten und bietet eine gute Leistung. Allerdings gilt PPTP aufgrund seiner zahlreichen Sicherheitslücken mittlerweile als ziemlich riskant.

In diesem Leitfaden erfährst Du, wie ein PPTP-VPN funktioniert, welche Vor- und Nachteile es hat und warum es früher eine beliebte Option war. Außerdem stellen wir Dir sicherere, moderne Alternativen vor, mit denen Du Deine Daten zuverlässig schützen kannst.

Was ist PPTP?

PPTP steht für „Point-to-Point Tunneling Protocol”. Es ist eines der ältesten VPN-Protokolle, das Mitte der 1990er Jahre von Microsoft eingeführt wurde. Es legt fest, wie Daten zwischen Deinem Gerät und dem VPN-Server übertragen werden. PPTP wurde schnell zu einer beliebten Option, da es einfach einzurichten war, auf jedem Gerät funktionierte und hohe Geschwindigkeiten bot. Viele Unternehmen nutzten es, um den Zugriff auf ihre internen Netzwerke zu schützen.

Inzwischen gilt PPTP jedoch als veraltet, da es keine modernen Datenverschlüsselungsstandards unterstützt und viele Sicherheitslücken aufweist. Zwar unterstützen Windows 11 und einige Linux-basierte Systeme PPTP noch, auf iOS-, macOS- und Android-Geräten wirst du es jedoch nicht mehr finden. Das gilt auch für VPN-Anbieter, von denen die meisten dieses Protokoll nicht mehr unterstützen.

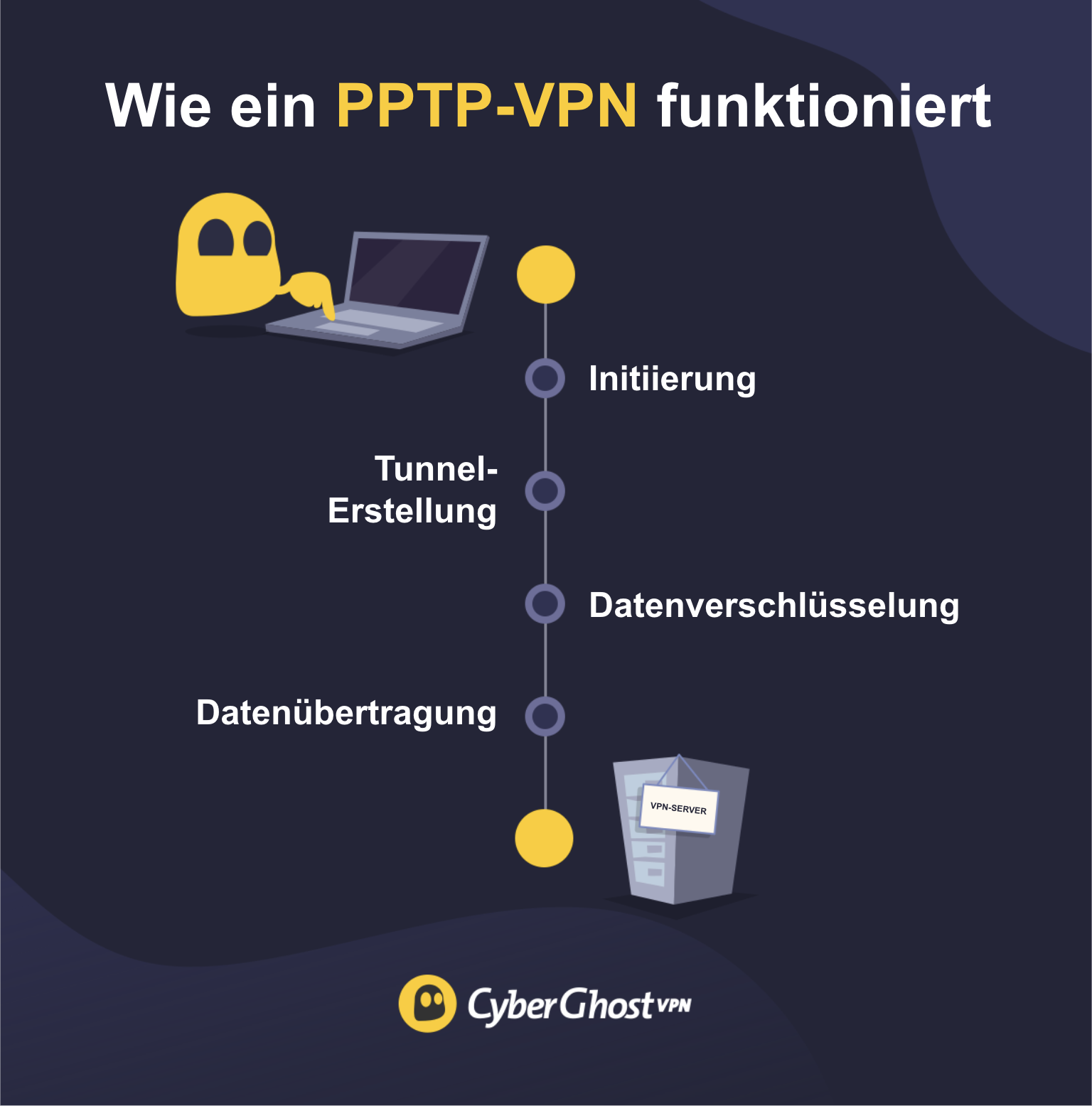

So funktioniert ein PPTP-VPN

Eine solche Verbindung baut einen sicheren Tunnel zwischen Deinem Gerät und einem VPN-Server auf. Dabei wird Dein Internetverkehr in eine Datenschicht verpackt und über einen sicheren Kanal verschickt.

Zunächst baut PPTP eine Verbindung mit der Standard-Kommunikationsmethode Transmission Control Protocol (TCP) auf. So kann Dein Gerät zuverlässig Daten mit einem VPN-Server austauschen. Anschließend überprüfen Dein Gerät und der Server gegenseitig ihre Identität mit dem Point-to-Point Protocol (PPP), das die anfängliche Verbindung und die grundlegende Benutzerauthentifizierung übernimmt.

Danach bereitet PPTP Deine Daten für die Übertragung über den VPN-Server vor. Dazu werden Deine Daten in kleine Teile zerlegt und mit Generic Routing Encapsulation (GRE) verschlüsselt. GRE fungiert dabei wie ein Schutzumschlag, der verschiedene Arten von Netzwerkverkehr reibungslos durch Router und Firewalls passieren lässt.

Wenn deine Daten verpackt sind, werden sie mit der Microsoft Point-to-Point Encryption (MPPE) verschlüsselt. Dieses Protokoll ist jedoch veraltet und lässt sich mit modernen Tools leicht knacken, weshalb PPTP für den digitalen Datenschutz nicht mehr geeignet ist.

Zuletzt werden die verschlüsselten Daten durch den VPN-Tunnel zum Server übertragen. Dort werden sie entschlüsselt und ins Internet gesendet. Natürlich erhältst Du auch Daten aus dem Internet, die über denselben Tunnel zu Dir zurückgeleitet werden.

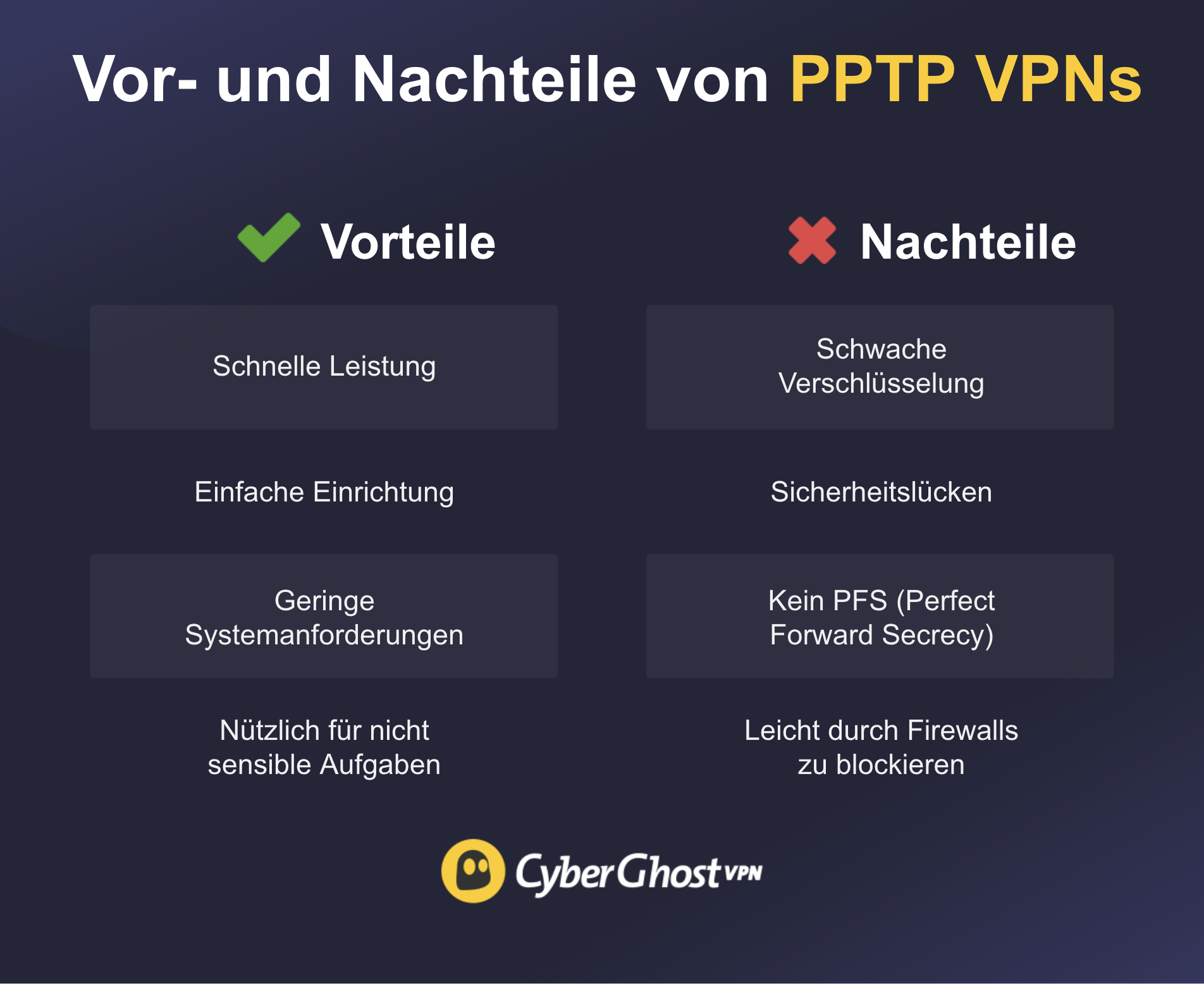

Vor- und Nachteile des PPTP-VPN-Protokolls

Wie jedes VPN-Protokoll hat auch PPTP seine Stärken und Schwächen. Obwohl es einst als sehr sicher galt, ist es aufgrund seiner Einschränkungen nach modernen Cybersicherheitsstandards mittlerweile veraltet. Im Folgenden findest Du eine Übersicht der Vor- und Nachteile.

Vorteile des PPTP-Protokolls

✅ Schnelle Leistung: Es verwendet minimale Verschlüsselung und eine leichtgewichtige Tunneling-Methode, wodurch es schneller ist als die meisten modernen Protokolle. Außerdem bietet es nur minimale Drosselung, da keine aufwendige Datenverarbeitung genutzt wird.

✅ Einfache Einrichtung: Es ist nur minimale Einrichtung erforderlich und es wird keine zusätzliche Software benötigt. Gib einfach Deine Serveradresse, Deinen Benutzernamen und Dein Passwort ein und stelle eine Verbindung her. PPTP wird von vielen älteren Betriebssystemen und Geräten nativ unterstützt.

✅ Geringe Systemanforderungen: PPTP benötigt nur sehr wenig CPU und Arbeitsspeicher, wodurch es sich ideal für ältere und leistungsschwache Geräte eignet. Wenn Du einen veralteten PC, einen älteren VPN-Router oder eine ältere Windows-Version verwendest, kann PPTP eine wirklich schnelle Leistung bieten. Neuere Protokolle benötigen mehr Ressourcen und laufen auf älteren Geräten möglicherweise langsamer.

✅ Nützlich für unempfindliche Aufgaben: Es kann für risikoarme Aktivitäten wie das Streamen von einem Home-Media-Server oder das Spielen in einem lokalen Netzwerk nützlich sein, bei denen die Verschlüsselung keine oberste Priorität hat.

Nachteile des PPTP-Protokolls

❌ Schwache Verschlüsselung: Die Verschlüsselung von PPTP (MPPE) ist nach modernen Standards veraltet und schwach. Sie basiert auf 40- oder 128-Bit-Schlüsseln, die weitaus weniger sicher sind als die heutige 256-Bit-Verschlüsselung.

❌ Dokumentierte Sicherheitslücken: Cybersicherheitsexperten haben Schwachstellen im PPTP-Protokollstack entdeckt und ausführlich beschrieben. Dazu gehören Authentifizierungsabläufe, die PPTP anfällig für Man-in-the-Middle-Angriffe (MITM) machen.

❌ Keine PFS (Perfect Forward Secrecy): Dieses Protokoll unterstützt die Perfect Forward Secrecy nicht, die in modernen VPN-Protokollen zu finden ist. Wenn ein Angreifer einen Sitzungsschlüssel kompromittiert, kann er alle vergangenen und zukünftigen Sitzungen mit diesem Schlüssel entschlüsseln.

❌ Leicht durch Firewalls blockiert: Viele moderne Netzwerke blockieren PPTP standardmäßig, vor allem solche mit strengen Firewalls. Deshalb kommt es oft zu Verbindungsfehlern oder unerwarteten Verbindungsabbrüchen.

❌ Veraltet und nicht mehr unterstützt: Das Protokoll wurde aus vielen modernen Systemen wie macOS (ab Version 10.12), iOS (ab Version 10) und Android (ab Version 12) entfernt. Es wird von Microsoft und den meisten Sicherheitsexperten als veraltet eingestuft.

Was ist PPTP-Passthrough?

Die meisten Router zu Hause und im Büro nutzen NAT (Network Address Translation), damit mehrere Geräte eine Internetverbindung teilen können. NAT kann aber den GRE-Datenverkehr, den PPTP nutzt, nicht verarbeiten, sodass die beiden standardmäßig nicht zusammen funktionieren.

PPTP-Passthrough ermöglicht es Routern, GRE-Datenverkehr zu erkennen und weiterzuleiten, sodass der PPTP-Tunnel ordnungsgemäß funktioniert. Dieser Mechanismus ermöglicht es NAT-Geräten, wie beispielsweise Deinem Router, PPTP-Datenverkehr zu erkennen, anstatt ihn zu blockieren.

Dieses Problem tritt nicht nur bei PPTP auf. Auch andere ältere VPN-Protokolle wie L2TP benötigen Passthrough-Unterstützung. Moderne VPN-Protokolle sind dagegen so konzipiert, dass sie NAT automatisch unterstützen und keine Passthrough-Funktionen benötigen, um eine Verbindung herzustellen.

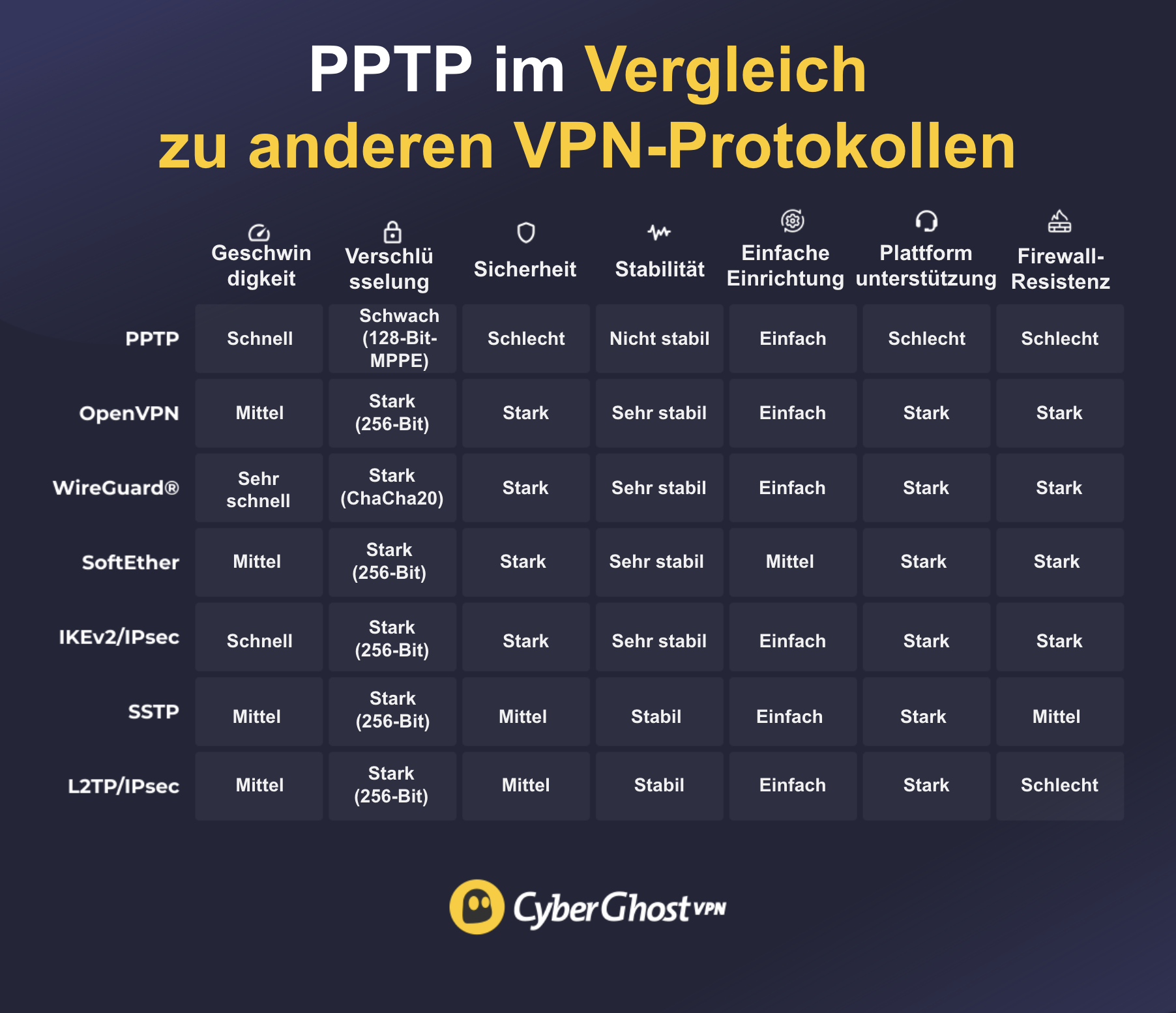

Wie schneidet PPTP im Vergleich zu anderen VPN-Protokollen ab?

Es gibt kein VPN-Protokoll, das für alle Fälle geeignet ist. Jedes hat seine eigenen Stärken und Schwächen. Vergleichen wir PPTP mit moderneren Protokollen, um zu sehen, wie es in puncto Geschwindigkeit, Sicherheit und Kompatibilität abschneidet.

PPTP vs. OpenVPN

Sowohl PPTP als auch OpenVPN sind für ihre einfache Einrichtung und breite Plattformkompatibilität bekannt. OpenVPN bietet jedoch eine deutlich bessere Sicherheit mit einer 256-Bit-AES-Verschlüsselung, die als sehr sicher gilt. PPTP verwendet dagegen 40-Bit- oder 128-Bit-Schlüssel, die sich mit modernen Tools knacken lassen.

Im Gegensatz zu PPTP läuft OpenVPN auch über Port 443, denselben Port, der für den HTTPS-Internetverkehr verwendet wird. Dadurch ist es viel schwieriger zu blockieren als PPTP-Datenverkehr. Das macht OpenVPN zu einer besseren Option, um Firewalls und Netzwerkbeschränkungen zu umgehen.

PPTP vs. WireGuard®

WireGuard® ist auf hohe Leistung und starke Sicherheit ausgelegt. Es nutzt die moderne Verschlüsselung ChaCha20 sowie einen schlanken Code, um Deine Verbindungen zu schützen und gleichzeitig hohe Geschwindigkeiten zu gewährleisten.

WireGuard® ist schneller als PPTP und beeinträchtigt dabei nicht Deine Privatsphäre. Zudem verbraucht WireGuard® weniger Systemressourcen, was eine flüssigere Leistung und eine längere Akkulaufzeit auf Mobilgeräten bedeutet.

PPTP vs. SoftEther

Im Gegensatz zu PPTP ist die Einrichtung von SoftEther etwas aufwendiger, da es nicht in Betriebssysteme integriert ist. Es handelt sich um ein quelloffenes und plattformübergreifendes Protokoll, das mit anderen Protokollen wie OpenVPN, L2TP/IPsec und SSTP zusammenarbeitet. Außerdem bietet SoftEther mit 256-Bit-AES- und RSA-4096-Verschlüsselung eine höhere Sicherheit und ist damit eine sehr datenschutzfreundliche Wahl.

Anders als bei PPTP gibt es bei SoftEther keine Probleme mit Firewalls. Es nutzt Port 443, sodass der Datenverkehr mit dem normalen Webdatenverkehr verschmelzen kann. Dadurch kann es Firewalls umgehen, die versuchen, VPN-Datenverkehr zu blockieren.

PPTP vs. IKEv2/IPsec

IKEv2/IPsec ist für sichere Verbindungen auf mobilen Geräten optimiert. Damit kannst Du nahtlos zwischen WLAN und Mobilfunknetzen wechseln, ohne dass die VPN-Verbindung unterbrochen wird. Das ist mit PPTP nicht möglich. Aus diesem Grund unterstützen die meisten VPN-Apps für iOS und Android IKEv2/IPsec standardmäßig.

Dieses Protokoll verwendet eine 256-Bit-AES-Verschlüsselung und bietet somit eine höhere Sicherheit als PPTP. Zwar können beide Protokolle mit Firewall-Einschränkungen konfrontiert werden, doch IKEv2/IPsec ist insgesamt zuverlässiger und sicherer.

PPTP vs. SSTP

Obwohl PPTP schneller ist und eine breitere Plattformunterstützung bietet, ist SSTP sicherer. Dieses Protokoll unterstützt eine AES-256-Verschlüsselung und läuft über den TCP-Port 443. Das bedeutet, dass es die meisten lokalen Firewalls umgehen kann.

Aufgrund seines schlanken Designs ist PPTP in der Regel schneller als SSTP. Allerdings hat es oft Probleme mit der Aufrechterhaltung einer stabilen Verbindung, insbesondere in modernen Netzwerken. SSTP ist zwar etwas langsamer, bietet aber eine bessere Verbindungsstabilität, sodass es seltener zu Verbindungsabbrüchen kommt. Dadurch eignet es sich für Streaming oder für sicheres Arbeiten über längere Zeiträume.

PPTP vs. L2TP/IPsec

L2TP/IPsec kombiniert die Protokolle L2TP und IPsec und bietet im Vergleich zu PPTP einen deutlich besseren Datenschutz. Da es eine 256-Bit-Verschlüsselung verwendet, eignet es sich besser zum Schutz sensibler Daten.

Diese zusätzliche Sicherheit hat jedoch auch Nachteile. So benötigt L2TP/IPsec mehr Rechenleistung und kann zu langsameren Geschwindigkeiten führen. Wie PPTP kann es außerdem Schwierigkeiten haben, strenge Firewalls zu überwinden.

Fazit: Wenn Dir Sicherheit und Datenschutz wichtig sind, solltest Du PPTP meiden

PPTP-VPNs spielten in den Anfängen des Internets eine wichtige Rolle für den Datenschutz, doch diese Zeit ist vorbei. Zwar sind PPTP-VPNs immer noch sehr schnell und einfach einzurichten, aufgrund ihrer veralteten Verschlüsselung und bekannten Schwachstellen sind sie für eine sichere Nutzung jedoch heute nicht mehr geeignet. Für ernsthaften Online-Datenschutz brauchst Du ein Protokoll, das mit modernen Bedrohungen Schritt halten kann. Führende VPN-Anbieter haben sich vollständig von PPTP verabschiedet, und das solltest Du auch tun.

CyberGhost VPN setzt stattdessen auf hochsichere, zukunftsfähige VPN-Protokolle, die Deine Privatsphäre wirklich schützen, darunter OpenVPN und WireGuard®. Diese Protokolle bieten hochwertige Verschlüsselung, bessere Firewall-Resistenz und schnellere, stabilere Verbindungen. Und das Beste daran: Du kannst sie mit einer 45-tägigen Geld-zurück-Garantie völlig risikofrei selbst testen.

FAQ

Was ist PPTP-Passthrough?

PPTP-Passthrough ist eine Router-Funktion, die den Datenverkehr einer PPTP-VPN-Verbindung durch eine NAT-Firewall (Network Address Translation) leitet. Die meisten Router blockieren PPTP-Verbindungen standardmäßig, sodass Passthrough aktiviert werden muss, damit der Router den PPTP-Datenverkehr korrekt verarbeiten kann.

Wie schneidet eine PPTP-Verbindung im Vergleich zu anderen Protokollen ab?

Im Vergleich zu modernen VPN-Protokollen ist PPTP deutlich weniger sicher. Zwar ist es einfach einzurichten und funktioniert auf jeder Plattform, jedoch fehlen ihm die robuste Verschlüsselung und die Firewall-Umgehung neuerer Protokolle.

Praktisch alle seriösen VPNs unterstützen PPTP daher nicht mehr. CyberGhost VPN setzt beispielsweise auf OpenVPN, WireGuard® und IKEv2/IPsec, um Deine Privatsphäre im Internet zu schützen.

Ist PPTP sicher?

Nein, PPTP ist nicht mehr sicher. Es nutzt eine schwache Datenverschlüsselung (MPPE) und eine veraltete Authentifizierung (MS-CHAP2), die beide bekannte Schwachstellen aufweisen. Praktisch alle heute weit verbreiteten Protokolle sind bessere Optionen. Das gilt besonders für OpenVPN und WireGuard®, die von den führenden VPN-Anbietern häufig genutzt werden.

Warum ist PPTP veraltet?

PPTP ist veraltet, da seine grundlegenden Verschlüsselungs- und Authentifizierungsmethoden überholt sind, wodurch es anfällig für Cyberangriffe wird. Es gibt keine Möglichkeit, dieses Protokoll zu patchen oder zu modernisieren, um die heutigen Datenschutz- und Sicherheitsstandards zu erfüllen. Aus diesem Grund haben große Betriebssystemanbieter wie Apple und Google die native Unterstützung für PPTP entfernt.

Was hat PPTP ersetzt?

PPTP wurde durch sicherere und zuverlässigere VPN-Protokolle wie OpenVPN, WireGuard® und IKEv2/IPsec ersetzt. OpenVPN gilt in der VPN-Branche als Goldstandard, während WireGuard ein vergleichsweise neues Protokoll mit großem Potenzial ist. IKEv2/IPsec ist ideal für mobile Geräte und den Wechsel zwischen Netzwerken.

Welche Risiken birgt PPTP?

Die Verwendung von PPTP gefährdet Deine Daten in mehrfacher Hinsicht. Die schwache Verschlüsselung ermöglicht es Angreifern, Deinen Datenverkehr abzufangen und zu entschlüsseln. Eine fehlerhafte Authentifizierung kann Deine Anmeldedaten offenlegen. Da PFS (Perfect Forward Secrecy) nicht unterstützt wird, kann ein gestohlener Schlüssel alle Deine Sitzungen entschlüsseln.

Verfügt PPTP über eine Verschlüsselung?

Ja, PPTP nutzt MPPE (Microsoft Point-to-Point Encryption) mit RC4-basierten Schlüsseln. Diese Art der Verschlüsselung gilt jedoch mittlerweile als veraltet, da moderne Tools sie leicht entschlüsseln und auf Deinen Datenverkehr zugreifen können.

Was ist der Nachteil von PPTP?

Der größte Nachteil von PPTP ist die geringe Sicherheit. Router können PPTP blockieren und moderne Betriebssysteme unterstützen es nicht. Außerdem kann PPTP aufgrund seiner schwachen Kernverschlüsselung und seines ausnutzbaren Authentifizierungsmechanismus leicht kompromittiert werden.

Kommentieren