Bring Your Own Device (BYOD) is een vanzelfsprekend onderdeel geworden van moderne werkomgevingen. Werknemers gebruiken hun telefoons, tablets en persoonlijke laptops om e-mails te controleren, vergaderingen bij te wonen en toegang te krijgen tot bedrijfstools, vaak zonder erbij na te denken. Het is handig, bespaart geld en helpt medewerkers productief te blijven. Wanneer er echter op zoveel persoonlijke apparaten wordt gewerkt, ontstaan er ook veiligheidsrisico’s die gemakkelijk over het hoofd worden gezien en moeilijk te beheersen zijn.

In deze gids leggen we uit wat BYOD precies betekent, hoe het werkt op een typische werkplek en op welke risico’s je moet letten. Je komt ook meer te weten over hoe je je gegevens kunt beschermen en je team toch de gewenste flexibiliteit kunt bieden.

Wat BYOD echt betekent

BYOD is een opstelling op een werkplek waarbij medewerkers hun persoonlijke apparaten (zoals telefoons, laptops of tablets) gebruiken om toegang te krijgen tot bedrijfssystemen. Het verschilt van een traditionele opstelling omdat het bedrijf geen controle heeft over de hardware, maar alleen over de omstandigheden waaronder verbinding kan worden gemaakt.

Bij een goede BYOD-aanpak worden regels opgesteld voor welke gegevens medewerkers mogen inzien, hoe apparaten moeten worden beveiligd en wat er gebeurt als een apparaat zoekraakt of iemand het bedrijf verlaat.

Hoe BYOD werkt

Het toestaan van BYOD is niet zo eenvoudig als werknemers zonder beperkingen hun eigen telefoons of laptops laten gebruiken. Er schuilt een proces achter de schermen dat bedrijfsgegevens beschermt en werknemers toch de flexibiliteit biedt die ze verwachten. Hieronder volgt een duidelijk overzicht van hoe dit normaal gesproken werkt.

- Registreer het apparaat. Voordat een medewerker een persoonlijk apparaat voor werkdoeleinden kan gebruiken, moet het worden toegevoegd aan de lijst met goedgekeurde apparaten van het bedrijf. Zo weet het bedrijf wie de eigenaar van het apparaat is en wordt ervoor gezorgd dat alleen geautoriseerde apparaten toegang hebben tot de bedrijfssystemen.

- Verifieer en handhaaf beveiligingsvereisten. Persoonlijke apparaten moeten voldoen aan standaard beveiligingsnormen. Dit betekent vaak het volgende: een sterk(e) wachtwoord of pincode gebruiken, software bijgewerkt houden, versleuteling inschakelen en apparaten met jailbreak of die geroot zijn vermijden. Sommige bedrijven vereisen mogelijk een kleine beveiligingsapp om werkgegevens te beschermen.

- Geef beveiligde toegang tot werktools. Nadat het apparaat is goedgekeurd, hebben medewerkers toegang tot hun e-mail, cloudopslag en andere zakelijke apps. Bedrijven voegen meestal extra beveiliging toe, zoals multifactorauthenticatie of een beveiligde verbinding, om gegevens zelfs op openbare wifi-netwerken te beschermen.

- Houd zakelijke en persoonlijke gegevens gescheiden. Om bedrijfsinformatie gescheiden te houden van persoonlijke bestanden, creëren bedrijven vaak een beveiligde werkruimte op het apparaat. Dit kan een beveiligde map of app zijn waarin zakelijke e-mails, documenten en tools worden bewaard.

- Controleer en bied constante bescherming. Bedrijven controleren of de beveiligingsinstellingen nog steeds van kracht zijn, apps bijgewerkt worden en er niets verdachts gebeurt. Als iemand een apparaat kwijtraakt of er iets onveilig lijkt, kan de toegang worden onderbroken om gegevens te beschermen.

- Verwijder toegang indien nodig. Als een medewerker het bedrijf verlaat of het apparaat niet meer voor werk gebruikt, wordt de toegang verwijderd en worden alleen de werkgerelateerde gegevens gewist.

Hoofdvoordelen van BYOD

-

- Lagere kosten en betere efficiëntie: bedrijven besparen ongeveer 300 tot 350 dollar per medewerker per jaar en ongeveer 68% geven aan dat de productiviteit is verbeterd na het implementeren van BYOD.

- Meer tevreden en flexibele medewerkers: werknemers kunnen de gewenste apparaten gebruiken, waardoor het dagelijkse werk gemakkelijker en aangenamer wordt. Uit een marktrapport uit 2024 blijkt dat bij bedrijven die BYOD gebruiken, de medewerkerstevredenheid met meer dan 50% stijgt.

- Toegang tot nieuwere en betere technologie: medewerkers werken hun persoonlijke apparaten vaak eerder bij dan bedrijven. Dit betekent dat ze nieuwere en snellere technologie kunnen gebruiken zonder dat de organisatie hiervoor extra kosten hoeft te maken.

- Sneller inwerken en makkelijker schalen: nieuwe medewerkers kunnen direct aan de slag op hun apparaten, waardoor bedrijven kunnen groeien zonder voortdurend nieuwe apparatuur aan te schaffen.

- Sterke beveiliging met privacybescherming: moderne BYOD-tools houden bedrijfsgegevens gescheiden van persoonlijke bestanden, waardoor zowel bedrijfsinformatie als de persoonlijke privacy worden beschermd.

- Betere bedrijfscontinuïteit: als medewerkers geen toegang hebben tot het kantoor of te maken krijgen met verstoringen, kunnen ze toch zonder onderbreking blijven werken op hun persoonlijke apparaten.

Veelvoorkomende beveiligingsrisico’s van BYOD

BYOD biedt flexibiliteit en productiviteit, maar zonder de juiste beveiligingsmaatregelen kan dit ook leiden tot kwetsbaarheden op het gebied van beveiliging. Hieronder vind je de meest voorkomende beveiligingsrisico’s van BYOD en hoe je deze kunt voorkomen.

Kwijtgeraakte of gesloten apparaten

Persoonlijke apparaten kunnen makkelijk kwijtgeraakt worden, waardoor dit een van de grootste risico’s van BYOD is. Als een telefoon, tablet of laptop voor werk wordt gebruikt, worden er vaak e-mails, bestanden, opgeslagen wachtwoorden en inloggegevens voor apps op opgeslagen. Iedereen die het apparaat vindt, ongeacht of het zoekgeraakt of gestolen is, kan mogelijk toegang krijgen tot die informatie.

Uit een enquête in 2025 onder IT-beslissers in de VS en Europa bleek dat 27% aangaf dat hun organisatie te maken had gekregen met een datalek door een gestolen apparaat. Zwakke beveiligingsinstellingen kunnen gegevens zelfs op vergrendelde apparaten blootstellen. Als het apparaat niet versleuteld is, een zwak wachtwoord voor het vergrendelingsscherm gebruikt of zakelijke apps aangemeld houdt, kan iemand die het apparaat vindt mogelijk toegang krijgen tot gesynchroniseerde e-mails/bestanden of opgeslagen sessies hergebruiken. Als opgeslagen inloggegevens toegankelijk zijn, kan iemand die het gestolen apparaat in handen heeft ook proberen in te loggen op andere bedrijfssystemen.

Het risico beperkt zich niet tot diefstal. Mensen laten hun apparaten achter in taxi’s, vergeten ze in cafés, raken ze kwijt tijdens het reizen of iemand anders neemt het apparaat per ongeluk mee. Er is maar één onbeveiligd apparaat nodig om gevoelige bedrijfsgegevens bloot te stellen.

Zwakke wachtwoorden en geen MFA

Zwakke of hergebruikte wachtwoorden zijn een van de makkelijkste manieren voor aanvallers om in te breken bij accounts. In een onderzoek door Cloudflare werd zelfs ontdekt dat 41% van succesvolle aanmeldingen mogelijk waren door blootgestelde wachtwoorden. Dit laat zien dat gestolen of hergebruikte inloggegevens vaak al in het bezit zijn van kwaadwillende personen.

Persoonlijke apparaten zijn vooral kwetsbaar omdat mensen vaak voor gemak kiezen in plaats van veiligheid. Als een medewerker steeds hetzelfde simpele wachtwoord gebruikt, kan een hack van persoonlijke accounts aanvallers direct toegang geven tot werksystemen.

Zonder multifactorauthenticatie (MFA) is een gestolen of geraden wachtwoord vaak voldoende om toegang te krijgen tot gevoelige werkgegevens. MFA voegt een tweede verificatiestap toe, zoals een code of vingerafdruk, en voorkomt de meeste onbevoegde pogingen, zelfs als het wachtwoord is blootgesteld. Zonder MFA zijn aanvallen op basis van wachtwoorden veel gemakkelijker en is de kans op succes veel groter.

Onbeveiligde wifi-netwerken en openbare netwerken

Medewerkers maken vaak gebruik van gratis openbare wifi-netwerken in cafés, op luchthavens of in hotels, zonder te beseffen hoe gevaarlijk deze netwerken kunnen zijn. Aanvallers kunnen het verkeer in de gaten houden, frauduleuze hotspots opzetten die er legitiem uitzien of man-in-the-middle-aanvallen uitvoeren. Als een apparaat verbinding maakt en de gegevens niet goed versleuteld zijn, kan gevoelige informatie (waaronder inloggegevens) worden blootgesteld. Zelfs eenvoudige handelingen zoals het controleren van e-mails of het openen van cloudbestanden kunnen aanvallers kansen bieden.

Zimperium geeft aan dat ze in 2025 meer dan 5 miljoen onbeveiligde openbare wifi-netwerken hebben gevonden en dat 33% van de gebruikers nog steeds verbinding maken met open netwerken.

Verouderde apparaten en software

Oude apparaten en verouderde software zijn enorme beveiligingsrisico’s bij elke BYOD-opstelling. Als medewerkers updates op hun telefoons, laptops of apps uitstellen, ontvangen ze beveiligingspatches die bekende zwaktes oplossen niet. Een onderzoeksrapport over datalekken van Verizon in 2025 laat zien dat aanvallers meer gebruikmaken van bekende fouten en misbruik van zwaktes maakte onderdeel uit van 20% van de lekken. Dit is een stijging van 34% vergeleken met het jaar daarvoor.

Apparaten die geen updates meer ontvangen zijn nog kwetsbaarder omdat er constant nieuwe bedreigingen opduiken. Zodra een apparaat geen beveiligingsupdates meer ontvangt, kunnen aanvallers gebruikmaken van bekende kwetsbaarheden om zonder veel moeite in te breken. Dit maakt verouderde hardware een van de meest voorspelbare en te voorkomen BYOD-risico’s.

Onbevoegde apps en schaduw-IT

Medewerkers die niet-goedgekeurde apps voor persoonlijke berichten, het delen van bestanden of opslag gebruiken, kunnen bedrijfsgegevens blootstellen aan beveiligingsrisico’s. Deze apps beschikken vaak niet over de juiste versleuteling of slaan gegevens op op onbeveiligde servers, waardoor gevoelige bedrijfsgegevens gemakkelijker kunnen uitlekken of misbruikt kunnen worden. Zelfs bekende apps kunnen risico’s met zich meebrengen als het bedrijf geen controle heeft over hoe ze werkbestanden verwerken of opslaan.

Datalekken als personen het bedrijf verlaten

Ongeveer 20% van de bedrijven hebben te maken gekregen met een datalek dat gekoppeld kan worden aan een oud-medewerker. Dit kwam vaak doordat de toegang of gegevens niet volledig waren verwijderd tijdens het exitproces. Als medewerkers het bedrijf verlaten maar nog steeds bedrijfsmails, bestanden of apps op hun persoonlijke apparaten hebben staan, kan gevoelige informatie blootgesteld blijven. Zelfs als de toegang tot het systeem wordt ingetrokken, kunnen opgeslagen gegevens nog steeds toegankelijk zijn. Als die gegevens later worden gedeeld, gekopieerd of onzorgvuldig worden afgehandeld, kan dit leiden tot ernstige lekken van bedrijfsgegevens.

Deze BYOD-beveiligingsrisico’s verlagen

Het aanpakken van BYOD-risico’s betekent niet dat persoonlijke apparaten volledig moeten worden vergrendeld. Het gaat erom dat er duidelijke normen worden opgesteld, zodat medewerkers prettig kunnen werken terwijl bedrijfsgegevens beschermd blijven. De onderstaande stappen vullen elkaar aan en vormen samen een complete BYOD-beveiligingsstrategie.

-

- Beveilig het apparaat en bereid voor op verlies of diefstal: stel een sterk wachtwoord of pincode in, schakel automatische schermvergrendeling in en zorg voor versleuteling van het volledige apparaat. Gebruik tools voor mobiel apparaatbeheer (MDM) wanneer deze beschikbaar zijn om bedrijfsgegevens te vergrendelen of te wissen als een apparaat zoekraakt.

- Versterk de authenticatie: gebruik unieke, ingewikkelde wachtwoorden en schakel multifactorauthenticatie (MFA) in voor alle zakelijke accounts. MFA voegt een tweede verificatiestap toe die de meeste pogingen tot onbevoegde toegang tegenhoudt.

- Bescherm gegevens op elk netwerk: raad het gebruik van openbare wifi-netwerken voor werk af. Als er geen beveiligd netwerk beschikbaar is, gebruik dan een vertrouwde VPN zoals CyberGhost VPN om de verbinding te versleutelen en e-mail, bestanden en inloggegevens privé te houden.

- Houd apparaten volledig bijgewerkt: installeer updates voor het besturingssysteem en de apps zodra ze beschikbaar zijn. Met updates worden bekende kwetsbaarheden opgelost. Apparaten die geen beveiligingsupdates meer krijgen, mogen geen toegang hebben tot gevoelige gegevens.

- Houd controle over welke apps bedrijfsgegevens af kunnen handelen: gebruik alleen goedgekeurde apps en services om toegang te krijgen tot zakelijke informatie. Zo blijven gevoelige gegevens uit onbeveiligde opslag, risicovolle extensies en onbeveiligde tools voor het delen van bestanden.

- Verwijder gegevens en toegang tijdens het exitproces: trek accountrechten in zodra een apparaat niet meer voor werk wordt gebruikt. Gebruik MDM-tools om alleen de werkgerelateerde gegevens te verwijderen en persoonlijke informatie te behouden.

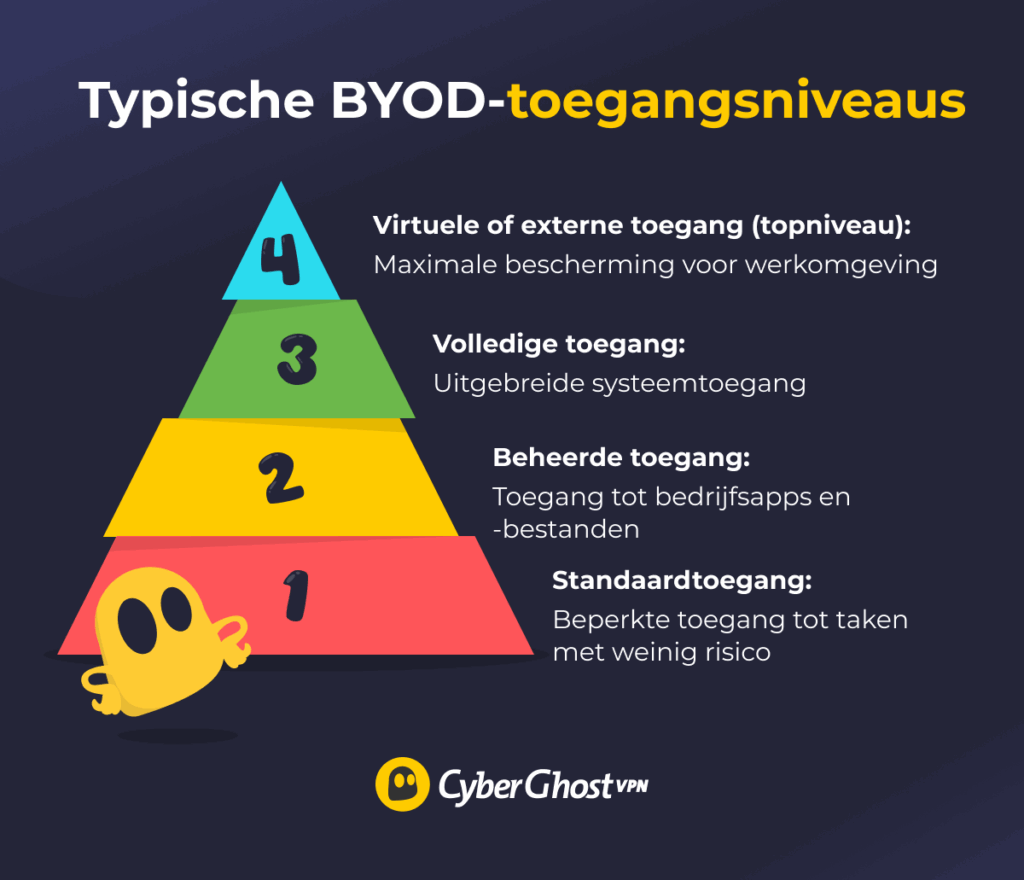

Wat zijn de niveaus voor BYOD-toegang?

Niet elke medewerker heeft volledige toegang tot bedrijfssystemen nodig wanneer gebruikt wordt gemaakt van een eigen apparaat. Door verschillende toegangsniveaus in te stellen, kun je gevoelige gegevens beschermen en tegelijkertijd het werk voor je team eenvoudig houden.

-

- Standaardtoegang: sta eenvoudige taken met een laag risico toe, zoals het controleren van e-mail of agenda’s. Er worden geen bedrijfsgegevens op het apparaat opgeslagen, dus het is een veilige eerste stap voor BYOD.

- Beheerde toegang: sta het gebruik van bedrijfsapps en -bestanden toe, maar verplicht beveiligingsmaatregelen. Zorg ervoor dat apparaten worden geregistreerd, versleuteld en beheerd om zakelijke gegevens gescheiden te houden van persoonlijke gegevens.

- Volledige toegang: verleen alleen toegang tot bedrijfssystemen en gevoelige informatie mits er strenge beveiligingsmaatregelen gelden. Gebruik multifactorauthenticatie, nalevingscontroles en opties voor het extern wissen van gegevens om data te beschermen.

- Virtuele of externe toegang (optioneel): gebruik beveiligde virtuele desktops of cloudplatforms voor werk, zodat bedrijfsgegevens nooit op persoonlijke apparaten worden opgeslagen. Deze optie past het beste bij uitzendkrachten of medewerkers met een veiligheidskritische functie.

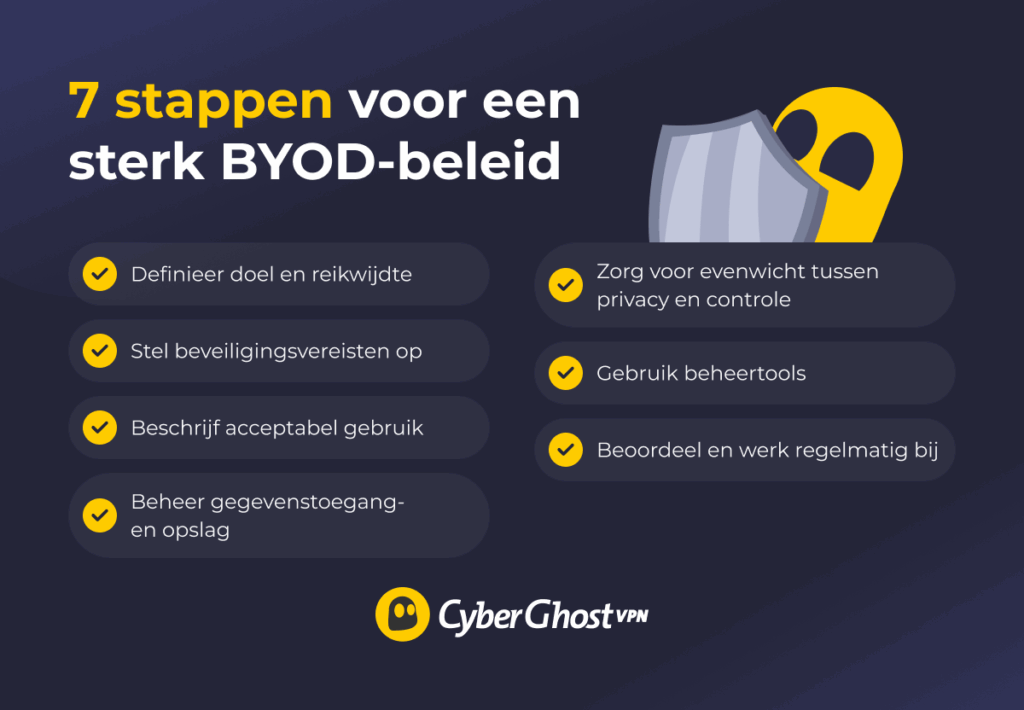

Een sterk BYOD-beleid creëren en handhaven

Een BYOD-beveiligingsbeleid is een verzameling van regels waarin wordt uitgelegd hoe werknemers hun persoonlijke apparaten veilig kunnen gebruiken voor hun werk. Het bepaalt welke apparaten zijn toegestaan, welke beveiligingsmaatregelen moeten worden genomen en hoe bedrijfsinformatie moet worden beschermd. Het doel is om het werk flexibel te houden en tegelijkertijd bedrijfsgegevens te beveiligen.

Bij een goed beleid worden bedrijfsgegevens goed beschermd en kunnen medewerkers hun eigen apparaten makkelijk gebruiken. Hieronder bespreken we hoe je dit het beste kunt aanpakken:

-

- Definieer het doel en de reikwijdte. Leg uit waarom het beleid is opgesteld, voor wie het geldt en welke apparaten zijn toegestaan. Maak duidelijk tot welke gegevens medewerkers toegang hebben en welke activiteiten niet zijn toegestaan.

- Stel duidelijke beveiligingsvereisten op. Verplicht sterke wachtwoorden, apparaatversleuteling, schermvergrendeling, regelmatige updates en multifactorauthenticatie. Deze basismaatregelen voorkomen de meest voorkomende beveiligingsproblemen.

- Beschrijf welk gebruik acceptabel en verboden is. Stel een lijst op met goedgekeurde apps en services en maak duidelijk dat medewerkers geen bedrijfsgegevens op persoonlijke opslagmedia mogen opslaan of geen onbeveiligde openbare wifi-netwerken zonder bescherming mogen gebruiken.

- Controleer de toegang tot en opslag van gegevens. Verplicht beveiligde verbindingen via VPN’s of beheerde apps en voorkom dat bedrijfsgegevens worden opgeslagen of gedeeld via systemen die niet door het bedrijf zijn goedgekeurd. De split-tunnelingfunctie van CyberGhost VPN maakt dit eenvoudiger door alleen werkverkeer via de versleutelde VPN te verzenden en persoonlijke activiteiten gescheiden te houden, waardoor bedrijfsgegevens worden beschermd zonder dat het apparaat wordt vertraagd.

- Zorg voor een evenwicht tussen privacy en controle. Wees open over wat het bedrijf kan beheren. Het beleid moet bedrijfsgegevens beschermen zonder dat er toegang wordt verkregen tot persoonlijke bestanden, foto’s of berichten.

- Gebruik beheertools. Maak gebruik van beveiligingstools om regels te handhaven, werkgegevens te scheiden van persoonlijke gegevens en kwijtgeraakte apparaten op afstand te beveiligen.

- Train medewerkers. Bied korte trainingen aan waarin wordt uitgelegd hoe apparaten veilig kunnen worden gebruikt, hoe risico’s kunnen worden geïdentificeerd en hoe zoekgeraakte of gestolen apparaten snel kunnen worden gemeld.

- Controleer en werk regelmatig bij. Beoordeel het beleid minstens één keer per jaar opnieuw om op de hoogte te blijven van nieuwe apparaten, bedreigingen en technologieën.

Belangrijkste BYOD-beveiligingsoplossingen

Een BYOD-beleid werkt het beste wanneer het wordt ondersteund door de juiste technologie. Beveiligingstools helpen bij het automatiseren van de handhaving, het vereenvoudigen van de naleving en het beschermen van bedrijfsgegevens zonder dat medewerkers extra werk hebben. De volgende kernoplossingen versterken elk BYOD-raamwerk:

-

- Mobiel applicatiebeheer (MAM): richt zich op het beschermen van specifieke bedrijfsapps in plaats van het hele apparaat. Zorgt ervoor dat bedrijfsgegevens beschermd blijven en respecteert tegelijkertijd de privacy van gebruikers.

- Containerisatie: creëert een veilige ‘werkzone’ op persoonlijke apparaten, waarbij bedrijfsgegevens worden gescheiden van persoonlijke bestanden. Hiermee kan IT bedrijfsgegevens verwijderen zonder dat dit invloed heeft op persoonlijke content.

- Virtuele desktopinfrastructuur (VDI): laat medewerkers werken in een veilige virtuele omgeving die wordt gehost op bedrijfsservers. Er worden geen bedrijfsgegevens lokaal opgeslagen op persoonlijke apparaten.

- Mobiel apparaatbeheer (MDM): geeft IT-teams volledige controle over de apparaten van medewerkers. Handhaaf wachtwoordregels, schakel versleuteling in, verplicht de installatie van beveiligingsupdates en vergrendel of wis kwijtgeraakte apparaten extern.

- VPN’s: versleutel verbindingen tussen persoonlijke apparaten en bedrijfssystemen, vooral tijdens het gebruik van openbare of externe netwerken.

Houd BYOD eenvoudig, veilig en duurzaam

Medewerkers hun eigen apparaten laten gebruiken voor hun werk is praktisch en slim, maar dit werkt alleen goed als het op een veilige manier wordt gedaan. De beste BYOD-opstellingen zijn eenvoudig, consistent en eerlijk. Je hebt geen ingewikkelde tools of een groot IT-team nodig om dit op de juiste manier te doen. Wat je wel nodig hebt, zijn duidelijke regels en een aantal betrouwbare beveiligingsgewoontes die iedereen naleeft.

Een van de meest effectieve aanvullingen is een VPN. Hiermee worden bedrijfsgegevens beschermd wanneer medewerkers verbinding maken via hun thuisnetwerk, een openbaar wifi-netwerk of een ander onbetrouwbaar netwerk. CyberGhost VPN is een goede keuze hiervoor omdat de dienst gebruiksvriendelijk is, op alle populaire apparaten werkt en een versleutelde verbinding creëert die je werkgegevens privé houdt. Je kunt onze VPN zelf uittesten met onze betrouwbare geld-terug-garantie van 45 dagen.

Veelgestelde vragen

Wat betekent BYOD?

BYOD is een afkorting voor Bring Your Own Device (neem je eigen apparaat mee). Het is een opstelling waarbij medewerkers hun persoonlijke telefoons, laptops of tablets gebruiken om toegang te krijgen tot werksystemen zoals e-mail, apps en bestanden, in plaats van te vertrouwen op door het bedrijf verstrekte hardware.

Wat zijn de belangrijkste beveiligingszorgen bij BYOD?

De primaire beveiligingszorgen bij BYOD bestaan uit kwijtgeraakte of gestolen apparaten, zwakke wachtwoorden, onbeveiligde wifi-netwerken, verouderde software en het gebruik van niet-goedgekeurde apps. Er bestaat ook een risico dat werkgegevens op een persoonlijk apparaat blijven staan nadat iemand het bedrijf verlaat.

Hoe heeft BYOD invloed op cyberbeveiliging in organisaties?

BYOD heeft invloed op cyberbeveiliging door de steeds grotere hoeveelheid persoonlijke apparaten die verbinden met bedrijfsnetwerken. Elk apparaat wordt een potentieel doelwit voor hackers als het niet correct wordt beveiligd. Persoonlijke telefoons en laptops hebben vaak verschillende beveiligingsinstellingen en niet alle apparaten worden bijgewerkt of beschermd met sterke wachtwoorden of antivirussoftware. Door deze tekortkomingen kunnen bedreigingen zoals malware, phishing of datalekken gemakkelijker plaatsvinden.

Hoe kunnen VPN’s de beveiliging op BYOD-apparaten verbeteren?

VPN’s verbeteren de beveiliging op BYOD-apparaten door de verbinding tussen het apparaat en de bedrijfssystemen te versleutelen. Hierdoor worden gevoelige gegevens beschermd tegen hackers, vooral op openbare of onbeveiligde wifi-netwerken. Een VPN verbergt ook het IP-adres van de gebruiker en zorgt ervoor dat alle verzonden of ontvangen gegevens privé blijven, waardoor het risico op onderscheppingen of onbevoegde toegang verlaagd wordt.

Is BYOD veilig voor externe werkomgevingen?

Ja, BYOD kan veilig zijn voor telewerken als de juiste beveiligingsmaatregelen worden genomen. Medewerkers moeten sterke wachtwoorden gebruiken, hun apparaten geüpdatet houden en verbinding maken via beveiligde netwerken met een VPN. Bedrijven moeten een duidelijk BYOD-beleid handhaven, gegevensversleuteling verplicht stellen en tools zoals mobiel apparaatbeheer gebruiken om bedrijfsgegevens te controleren en te beschermen. Met deze maatregelen kunnen persoonlijke apparaten veilig worden gebruikt om telewerken te ondersteunen.

Wat voor soort apparaten kunnen medewerkers gebruiken?

Medewerkers kunnen uiteenlopende persoonlijke apparaten voor zakelijke doeleinden gebruiken, wat afhangt van het bedrijfsbeleid. De meest gebruikte apparaten zijn smartphones, tablets, laptops en soms persoonlijke desktopcomputers. Smartphones worden vaak gebruikt voor snelle communicatie, het controleren van e-mails en agenda’s beheren. Tablets zijn geweldig voor vergaderingen, notities maken en beperkte documentbewerking. Laptops zijn het meest gebruikte apparaat voor externe of hybride medewerkers, aangezien ze om kunnen gaan met volledige werksystemen en apps.

Hoeveel apparaten per persoon moet je toestaan?

Het aantal toegestane apparaten per persoon hangt meestal af van de behoeften en beveiligingscapaciteit van een bedrijf. De meeste organisaties staan tussen twee en drie apparaten per medewerker toe. Een medewerker gebruikt bijvoorbeeld een smartphone om snel te communiceren, een laptop voor primaire werktaken en mogelijk een tablet voor vergaderingen of tijdens het reizen.

Laat een reactie achter