「BYOD(Bring Your Own Device)」は、職場環境においてどんどん普及してきています。BYODでは、従業員は個人所有のスマートフォン、タブレット、ノートパソコンを使って仕事メールの確認や会議への参加、社内ツールを利用できます。便利でコスト削減にもなり、生産性向上にも貢献しますが、様々な人材の個人デバイスで業務が行われるわけですから、利用状況が見過ごされやすく、制御が厄介なセキュリティリスクも生じます。

本記事では、BYODの定義、一般的な導入ステップや考慮すべきセキュリティリスクを解説します。社内チームが求める柔軟性を保ちつつ、データを保護する対策についても掲載していますのでぜひご参考ください。

BYODの定義とは

「BYOD(Bring Your Own Device)」とは、従業員が個人所有のデバイス(スマートフォン、ノートパソコン、タブレットなど)を使って会社のシステムにアクセスできる職場環境・体制を指します。従来の環境とは異なり、会社はハードウェア自体を管理するのではなく、接続・アクセス条件を管理します。

BYODでは、従業員がアクセスできるデータの範囲、デバイスのセキュリティ対策、デバイスの紛失や退職時の対応などについて厳重なルールを定めることが必要不可欠です。

BYODの仕組み

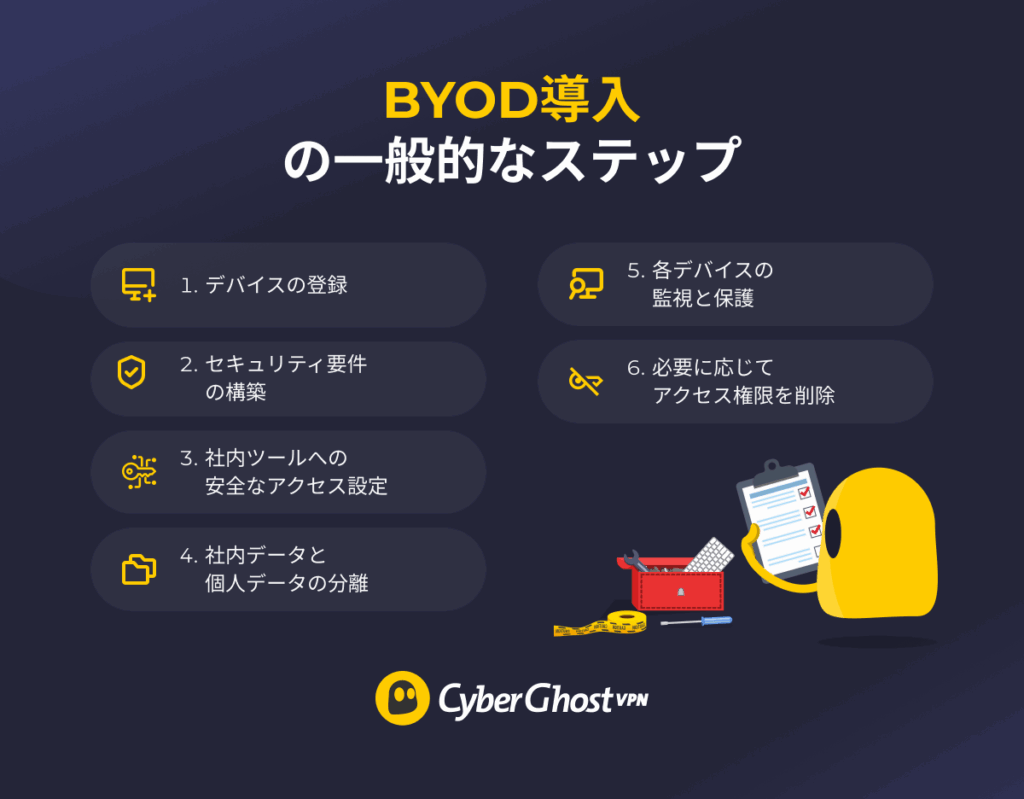

「BYODを許可する=従業員が自由に自身のスマホやノートパソコンを使える」というわけでは決してありません。職場での生産性向上や社内データを安全に保つためには、いくつかの段階を踏む必要があります。ここでは、BYODの一般的な導入の仕組みをまとめました。

- デバイスの登録。従業員が個人所有の端末を業務に使えるようにするには、まず社内の端末承認リストに各自のデバイスを登録する必要があります。これは、組織がデバイスの所有者を明確に記録し、承認されたデバイスのみが社内システムにアクセスできるようにするためです。

- セキュリティ要件の作成と適用。個人所有デバイスはセキュリティ標準基準を満たす必要があります。例えば、強力なパスワードやPINの使用、ソフトウェアの更新、暗号化の有効化、ルート化や脱獄されたデバイスの使用禁止などが挙げられます。また、社内データを保護するため、セキュリティアプリのインストールを義務付ける企業もあります。

- 社内ツールへの安全なアクセスの確保。デバイス承認後、従業員はメール、クラウドストレージ、その他の社内アプリにアクセスできますが、公共Wi-Fi利用時でもデータを安全に保つため、多要素認証や安全な通信接続方式などセキュリティ対策が導入されるのが一般的です。

- 社内データと個人データの分離。企業は、従業員の私的ファイルと社内データを分離するため、特別に保護された作業領域を作成するのが一般的です。社内メール、ドキュメント、業務ツールを格納する安全なフォルダやアプリを導入します。

- 継続的な監視と保護。デバイスのセキュリティ設定が維持されているか、アプリが最新の状態に保たれているか、不審な動作がないか、などを継続的に監視します。端末の紛失や安全性が疑われる場合、データ保護のため該当端末からのアクセスを一時停止します。

- 必要に応じてアクセス権を削除。従業員が退職したり、端末を業務に使用しなくなった場合、アクセス権を削除し、社内データは消去します。個人情報だけが端末に残るようにしましょう。

BYODの主なメリット

-

- コスト削減と生産性の向上:ある調査によると、企業は従業員1人あたり年間約300~350ドル節約でき、約68%の企業がBYOD導入後の生産性向上が報告されています。

- 従業員の満足度と柔軟性の向上:従業員は使い慣れているデバイスを使えるため、よりストレスなく快適に業務が行えます。2024年のある市場調査では、BYOD導入企業で従業員満足度が50%以上向上したことが報告されています。

- 最新技術の活用:社内端末に比べて、個人端末の方が頻繁にアップグレードできる傾向があります。追加の社内コストをかけずに最新・高速な技術を導入しやすいです。

- 迅速な導入と拡張性の向上:新入社員は自身のデバイスですぐに業務を開始できるため、企業が常に新しい機器を購入することなく拡張を支援できます。

- 強固なセキュリティでプライバシー保護:最近のBYODツールでは、社内データと個人ファイルを分離して社内データと個人のプライバシーの両方を万全に保護できます。

- 業務継続性の向上:何らかの理由で従業員が通勤できない場合や支障が発生した場合でも、個人のデバイスから業務を継続できます。

BYODの一般的なセキュリティリスク

BYODは職場の柔軟性や生産性を向上できますが、導入対策が不十分だとセキュリティ上の脆弱性も生じます。以下に、BYODの一般的なセキュリティリスクとその防止策をまとめました。

デバイスの紛失・盗難

個人デバイスは紛失することが多いというのがBYODの最大のリスクの一つです。スマートフォン、タブレット、またはノートパソコンに、社内メール、ファイル、保存パスワード、アプリログイン情報が保存されていると、紛失したデバイスが悪質な人の手に渡ったり盗難された場合、社内情報にアクセスされる恐れがあります。

2025年にアメリカと欧州のIT関係者を対象に行ったある調査では、回答者の27%が「会社で盗難デバイスが原因のデータ侵害が発生した」と回答しています。セキュリティ設定が不十分だと、ロックが掛かったデバイスでもデータが漏洩する可能性があります。例えば、デバイスの暗号化がオフになっている、ロック画面のパスワードが脆弱、業務アプリがサインイン状態のままといった場合、紛失したデバイスを発見した人が同期されたメールやファイルにアクセスしたり、保存されたセッションを再利用したりできる可能性があります。社内アカウントのログイン情報にアクセス可能な状態であれば、盗難者はその他の社内システムへのアクセスを試みることも可能です。

個人デバイスは盗難以外にもタクシーやカフェに置き忘れたり、外出中に紛失したり、他人に誤って使われるケースもあります。たった1台でもセキュリティ対策を網羅できていないデバイスがあると、社内の機密情報が漏洩するリスクがあります。

脆弱なパスワードや多要素認証の欠如

パスワードが脆弱またはパスワードを使い回しすると、サイバー犯罪者にアカウントを侵害され易くなります。実際に、Cloudflareのある調査ではログイン侵害の41%がパスワードに関連していたことが判明しており、ログイン情報の盗難や再利用パスワードが原因の被害深刻化を物語っています。

個人デバイスはセキュリティより利便性が優先される傾向があるため、脆弱になりやすい傾向があります。従業員が単純なパスワードを使い回したりしていると、個人アカウントが侵害されるだけでなく、そこから社内システムにも侵入される恐れがあります。

また、多要素認証(MFA)を有効にしていないと、盗まれたパスワードや推測されたパスワードだけで社内の機密データにアクセスされる危険性があります。多要素認証はコードや指紋認証などの第二の認証ステップで、パスワードが漏洩した場合でも不正アクセスをほぼ完全に阻止できます。多要素認証が無効な場合、パスワード攻撃に対する防御がはるかに脆弱となり、侵害される確率が高くなります。

安全性に欠けるWi-Fiや公共ネットワークの利用

従業員はカフェ、空港、ホテルなどで無料の公共Wi-Fiを利用することも多いですが、これらのネットワークには危険がつきものです。公共Wi-Fiは通信のスヌーピング、正規に見せかけた偽のホットスポット、中間者攻撃などの格好の標的です。デバイスの通信データが暗号化されていない場合、公共ネットワークに接続するとログイン情報を始めとする機密情報が漏洩するリスクは少なからずあります。メールの確認やクラウドファイルへのアクセスといった基本操作でさえも、攻撃の侵入経路となる可能性があります。

Zimperium社によれば、2025年時点でセキュリティが不十分な公共Wi-Fiネットワークが世界中で500万以上も検出されており、33%のユーザーがこれらのオープンネットワークに接続しているとのことです。

古いデバイスやソフトウェア

古いデバイスやソフトウェアの使用は、BYOD環境において深刻なセキュリティリスクです。従業員がスマートフォン、ノートパソコン、アプリのアップデートを怠ると、既知の脆弱性を修正する重要なセキュリティパッチが適用されません。Verizonの2025年度データ侵害調査報告書によれば、サイバー犯罪者は既知の欠陥を悪用する傾向が強く、脆弱性の悪用は侵害事例の20%を占め、前年比から34%も増加しているとのことです。

新たな脅威は絶えず出現しているため、デバイスにセキュリティ修正プログラムの更新が適用されないと脆弱性がどんどん深刻化します。攻撃者は脆弱性を悪用してデバイスへ簡単に侵入できる状態となります。不幸中の幸いなのは、これらの旧式ハードウェアの問題は最も予測可能なおかつ予防可能なBYODリスクであるということでしょう。

許可されていないアプリやシャドーITの使用

社内で許可されていない個人用のメッセージアプリ、ファイル共有やストレージアプリを使っている従業員がいると、社内データがセキュリティ脅威に脅かされるリスクがあります。強固な暗号化が欠如していたり安全性に欠けるサーバーにデータを保存したりするアプリも多く、従業員がこのようなアプリを無断で使っていると機密性の高い社内データが漏洩したり悪用されかねません。たとえ有名なアプリであっても、社内ファイルの取り扱いや保存方法の決まりがきちんと守られていないと、セキュリティリスクを伴います。

退職者によるデータ漏洩

ある調査によると、約20%の企業が退職者によるデータ侵害を経験しています。多くの場合、退職手続き中にアクセス権やデータの完全削除がきちんと行われていなかったことが原因です。従業員が退職した後も、個人のデバイスに会社のメール、ファイル、アプリが残っている場合、機密情報が露出したままになります。システムへのアクセス権限が削除されていても、デバイス上に社内データが保存されているままだと依然アクセスできてしまう場合があります。社内データが共有、複製、悪用され、深刻な業務データ漏洩につながる危険性があります。

BYODのセキュリティリスクを回避するには

個人用デバイスを完全にロックダウンすればBYODリスクを排除できる、というわけではありません。明確な基準を設けて従業員が快適に働きながら社内データを確実に保護できる体制を構築する必要があります。包括的なBYODセキュリティ戦略には、下記のようなステップを導入すると良いでしょう。

-

- デバイスの保護と紛失・盗難対策:強力なパスワードやPINの設定、自動画面ロックの有効化、端末全体の暗号化を設定します。モバイルデバイス管理(MDM)ツールを使って、端末紛失時に業務データをロックまたは消去できるようにすることもできます。

- 認証の強化:すべての社内アカウントに、固有で複雑なパスワードを設定し、多要素認証(MFA)を有効化します。多要素認証は第二の認証ステップを追加しますので、大半の不正アクセスを阻止できます。

- あらゆるネットワーク上のデータを保護:業務での公共Wi-Fi利用を禁止するのも推奨されます。セキュリティが万全なネットワークが利用できない場合は、CyberGhost VPNなど安全性の高いVPNを導入してデータ通信を暗号化し、メール・ファイル・ログイン情報などを保護することもできます。

- デバイスを常に最新の状態に保つ:OSやアプリの更新プログラムは提供され次第すぐにインストールするよう指示を徹底しましょう。既知の脆弱性を修正するセキュリティパッチ更新もありますから、更新していないデバイスは機密情報にアクセスさせるべきではありません。

- 社内データを扱うアプリを制限する:社内情報は承認済みアプリ・サービス経由でのみアクセス可能にしましょう。これにより、保護が不十分なストレージ、危険な拡張機能、非セキュアなファイル共有ツールに機密データが流出するのを防げます。

- 退職時のデータ削除とアクセス削除:退職した従業員のデバイスのアカウント権限は直ちに削除しましょう。MDMツールを活用すれば業務データと個人データを分離できますので、業務データのみを削除できます。

BYODのアクセスレベルとは?

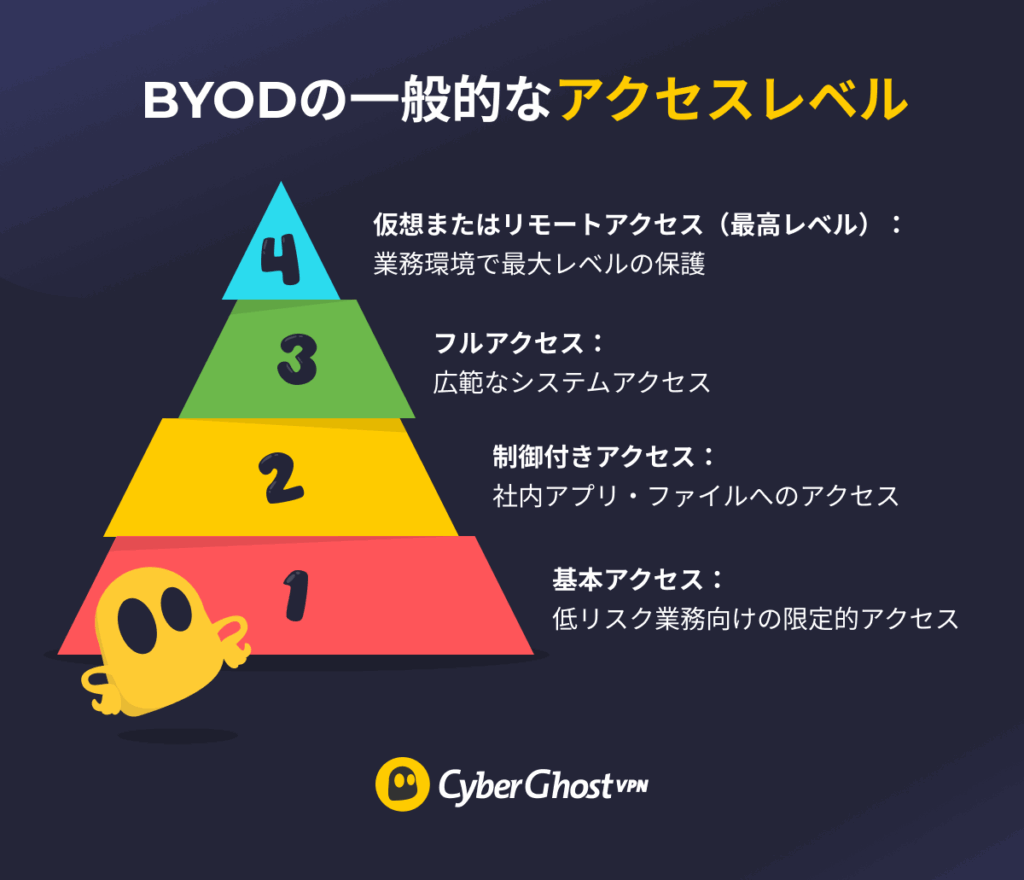

従業員全員が個人のデバイスで社内システムへのフルアクセスを必要とするわけではありません。段階的なアクセスレベルを設定することで、機密データを保護しつつチームの業務を簡素化できます。

-

- 基本アクセス:メールやカレンダーの確認など、シンプルでリスクの低いタスクのみ許可。デバイスに企業データを保存しないため、BYOD導入の安全な第一歩と言えるでしょう。

- 制限付きアクセス:セキュリティ対策が必須の業務アプリやファイルの使用を許可。デバイス登録・暗号化・管理を実施し、業務データと個人データは分離します。

- フルアクセス:厳重なセキュリティ対策が実施された体制のもと、社内システムや機密情報へのアクセスを許可します。多要素認証、コンプライアンスチェック、リモートワイプ機能を活用してデータを保護します。

- 仮想/リモートアクセス(任意):安全な仮想デスクトップやクラウドプラットフォームで業務を行うため、個人端末に社内データが保存されることはありません。特に契約社員や高度なセキュリティ体制を要する従業員に推奨されるオプションです。

強固なBYODポリシーの構築と適切な運用方法

BYODセキュリティポリシーとは、従業員が個人所有デバイスを業務で安全に利用するための社内ルールで、許可されるデバイス、遵守すべきセキュリティ対策、社内データの保護方針などを定義します。従業員の働き方の柔軟性を維持しつつ、会社の機密データを保護することが目的です。

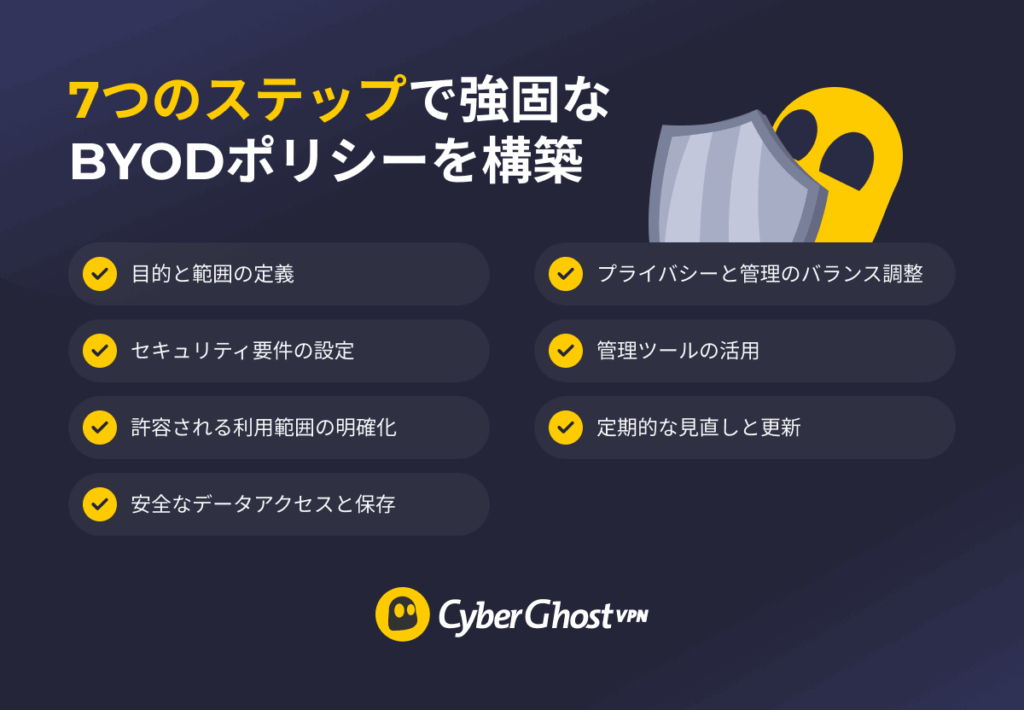

企業データの安全を確保しつつ従業員が個人デバイスで快適に働けるようなポリシーを構築しましょう。ポリシーには、以下のようなルールを含めると効果的です。

-

- 目的と適用範囲を定義する。ポリシーの存在理由、適用対象者、許可される端末を説明します。従業員がアクセスできるデータと制限される活動を明確にしましょう。

- 明確なセキュリティ要件を設定する。強固なパスワード、デバイスの暗号化、画面ロック、定期更新、多要素認証を義務付けましょう。これらの基本対策で、一般的なセキュリティ問題をほとんど防止できます。

- 許容されるデバイス使用と禁止事項を明記する。承認済みアプリとサービスをリスト化したり、個人ストレージに業務データを保存する行為やセキュリティが不十分な公共Wi-Fiの利用は禁止するなどの禁止事項も明確にします。

- 安全なデータアクセスと保存。VPNやマネージドアプリを通じた安全なデータ通信を義務付け、会社承認システム外での業務データ保存・共有を防止しましょう。CyberGhost VPNのスプリットトンネル機能は、社内通信のみを暗号化されたVPNに経由させ、個人利用の通信は通常のインターネットを使えるよう分離することができます。これにより、デバイスの速度低下を起こすことなく業務データを保護できます。

- プライバシーと管理のバランス調整。会社が管理可能な範囲について透明性を確保しましょう。個人のファイル、写真、メッセージに介入することなく、会社データのみを保護するポリシーでなければなりません。

- 管理ツールを活用する。セキュリティツールを導入し、ルールを義務適用しましょう。業務データと個人データを分離し、端末が紛失した場合に遠隔保護できるようにします。

- 従業員教育。安全な端末の使い方、セキュリティリスク、端末紛失・盗難時の迅速な報告手順について、短期トレーニングを実施しましょう。

- 定期的な見直しと更新。最新の端末・脅威・技術に対応するため、ポリシーは少なくとも年1度は見直しましょう。

BYODの基盤となるセキュリティツール

強固なBYODポリシーと適切な技術を併用することでセキュリティ保護を最大化できます。適切なセキュリティツールを導入すれば、従業員に負担をかけずに「保護の自動化」、「コンプライアンスの簡素化」、「社内データの安全」を確保できます。以下に、BYODフレームワークを強化できるコアソリューションをいくつかご紹介します。

-

- モバイルアプリケーション管理(MAM):デバイス自体ではなく業務アプリを保護します。従業員のプライバシーを尊重しつつ、企業データの安全性を確保できます。

- コンテナ化:個人デバイス上に安全な「業務領域」を構築し、業務データと個人データを分離します。個人のファイルに影響を与えずに、IT部門が業務データだけを削除できるようになります。

- 仮想デスクトップインフラストラクチャ(VDI):従業員が社内サーバー上でホストされる安全な仮想環境内で作業できるようにします。社内データが個人デバイスにローカル保存される心配がありません。

- モバイルデバイス管理(MDM):IT部門が従業員のデバイスを一元的に管理できるようにします。パスワードルールの適用、暗号化の有効化、セキュリティ更新プログラムのプッシュ配信、紛失デバイスのリモートロックやワイプを実行できます。

- VPN:個人デバイスと企業システム間の通信を暗号化します。特に従業員が公共ネットワークやリモートネットワークを利用する場合に便利です。

BYODは、シンプル、安全、持続可能であるべき

従業員が個人デバイスを業務に使えることで利便性や効率性の向上が期待できますが、厳重な体制で導入されなければ効果は発揮できません。BYODの成功の鍵は複雑なツールや大規模なIT部門ではなく、シンプルで一貫性があり、公平なBYOD体制の構築です。明確な社内ルールの導入、厳重なセキュリティ習慣を全従業員が徹底するなどといったことが挙げられます。

その他、最も効果的なセキュリティ対策の一つはVPNの導入です。従業員の自宅や公共Wi-Fi、またはセキュリティが不十分なネットワークの利用時にも社内データをしっかり保護できます。CyberGhost VPNは使いやすく各種人気OSに対応しており、通信データを暗号化しますので業務データを保護するため最適です。安心の45日間返金保証付きですのでぜひお気軽にお試しください。

よくあるご質問

BYODとは何ですか?

BYODとは「Bring Your Own Device(個人所有のデバイスの持ち込み)」の略です。従業員が会社支給の端末に依存せず、個人のスマートフォン、ノートパソコン、タブレットを使用してメール、アプリ、ファイルなどの業務システムにアクセスする仕組みを指します。

BYODにおけるセキュリティ上の主な懸念とは?

BYODにおけるセキュリティ上の主な懸念には、デバイスの紛失・盗難、脆弱なパスワードの設定、セキュリティが不十分なWi-Fiや古いソフトウェア、未承認アプリの使用などが挙げられます。また、従業員が退職した際に個人デバイスから業務データを消し忘れのリスクもあります。

BYODで考慮すべきサイバーセキュリティは?

BYODの導入はサイバーセキュリティに影響します。大量の個人デバイスが社内ネットワークに接続されることになりますので、各デバイスが適切に保護されていない場合、ハッカーの侵害を受ける恐れがあります。個々のスマートフォンやノートパソコンは機種によってセキュリティレベルが異なることが多い他、強力なパスワードやウイルス対策ソフトで保護されていない端末や、ソフトウェアの更新忘れなどがある端末もあります。こうした欠陥が原因で、マルウェア、フィッシング、データ漏洩などの侵害が発生する恐れがある点を考慮せねばなりません。

VPNはBYODデバイスのセキュリティを向上できますか?

VPNは、BYODデバイスと社内システム間の通信接続を暗号化しますので、セキュリティを強化できます。公共Wi-Fiまたはセキュリティが不十分なWi-Fiネットワークを利用する際も、機密データをハッカーから万全に保護できます。VPNはユーザーのIPアドレスを隠し、送受信されるすべてのデータをプライベートに保ちますので、傍受や不正アクセスのリスクを大幅に低減できます。

BYODはリモートワーク環境でも安全ですか?

適切なセキュリティ対策が講じられていれば、リモートワークにおけるBYODは安全です。強固なパスワードの設定、デバイスの更新、VPN経由の安全なネットワーク通信を社内ルールで徹底しましょう。企業側は明確なBYODポリシーの施行、データ暗号化の義務化、モバイルデバイス管理ツールを用いた業務データの監視・保護を実施する必要があります。これらの対策を講じることで、個人所有デバイスを安全にリモートワークに活用できます。

従業員が使える個人用デバイスの種類は?

会社のポリシー次第で、様々な個人所有デバイスを業務に使用できます。最も一般的なのはスマートフォン、タブレット、ノートパソコン、場合によっては個人用デスクトップパソコンも許可されています。スマートフォンはコミュニケーション、メール確認、カレンダー管理によく使われます。タブレットは会議、メモ取り、簡単な文書編集に最適です。ノートパソコンはフル装備の業務システムやアプリケーションも扱えるため、特にリモートワークやハイブリッド勤務の社員は日常的に利用しています。

一人あたり何台のデバイスを許可すべきですか?

通常、一人あたりに許可するデバイス数は、企業のニーズとセキュリティ体制の充実度によって異なります。ほとんどの組織では、従業員一人あたり2~3台のデバイスを許可しています。例えば、スマートフォンでは急ぎの折り返し対応、ノートパソコンではコアな業務タスク、タブレットは会議や出張用になどといった用途で導入されています。

コメントを残す